Bad Rabbit: новая волна атак с использованием вируса-шифровальщика. Как работает вирус Bad Rabbit

24 октября многих пользователей в Украине и России «навестил пасхальный кролик». Только он принес не подарки и радость, а огромное количество проблем. Да и назвали его соответственно - Bad Rabbit (или как пишут некоторые специалисты - BadRabbit). Именно под таким названием начал распространяться очередной вирус-шифровальщик.

Кто пострадал?

Первые сведения об атаке появились 24 октября сутра. Пострадали многие госкомпании в Украине (Киевский метрополитен, Одесский аэропорт) и России, а также некоторые СМИ. Также атакам подверглись и финучреждения, но злоумышленникам не удалось нанести им вред. В свою очередь, представители компании ESET сообщили, что проблемы возникли не только в России и Украине, но также в Турции, Японии и Болгарии.

После блокировки ПК малварь сообщала пользователю, что за разблокировку данных он должен перевести 0,05 биткоина (эквивалентно 280 USD) на счет злоумышленников.

Как распространяется?

Точных данных о способе распространения зловреда не было ничего известно. В компании Group-IB отметили, что атака готовилась несколько дней (хотя по мнению представителя «Лаборатории Касперского» Костина Райю подготовка заняла намного больше времени).

Однако, уже сегодня известно, что зловред распространялся под видом обычных обновлений Adobe Flash, не задействуя брешь в SMB, которой ранее пользовались шифровальщики WannaCry и NotPetya. Но и тут мнения специалистов расходятся.

В Group-IB считают , что Bad Rabbit - модификация NotPetya, в которой хакерам удалось исправить ошибки в алгоритме шифрования. В то же время представители Intezer отмечают, что вредоносный код идентичен только на 13%.

В ESET и «Лаборатории Касперского» заняли достаточно интересную позицию: в компаниях не исключают, что «злой кролик» может быть последователем NotPetya, но прямых заявлений по этому поводу не делают.

Как защитить компьютер?

На данный момент распространение шифровальщика уже прекращено, но специалисты отмечают, что стоит позаботиться о защите своих ПК от заражения. Для этого создайте файлы:

- C:\Windows\infpub.dat и C:\Windows\cscc.dat;

- снимите с них все разрешения на выполнение (заблокируйте).

I can confirm — Vaccination for

Во вторник атаке вируса-вымогателя Bad Rabbit подверглись компьютеры в РФ, на Украине, в Турции и Германии. Вирус удалось быстро блокировать, однако специалисты по компьютерной безопасности предупреждают о приближении нового "киберурагана".

Вирусные атаки начались в середине дня на Украине: вирус поразил компьютерные сети Киевского метрополитена, министерства инфраструктуры, международного аэропорта Одессы. Bad Rabbit шифровал файлы на компьютерах и требовал выкуп в размере 0,05 биткойна.

Чуть позже атакам подверглись российское информационное агентство "Интерфакс" и сервер петербургского новостного портала "Фонтанка", в результате чего эти два СМИ были вынуждены остановить работу. По данным компании Group-IB, работающей в сфере расследования киберпреступлений, во вторник с 13:00 до 15:00 мск Bad Rabbit пытался также атаковать крупные российские банки, но безуспешно. Компания ESET сообщила, что вирусные атаки затронули пользователей из Болгарии, Турции и Японии.

Bad Rabbit распространялся под видом фальшивых обновлений и установщиков Adobe Flash. При этом фальшивки были подписаны поддельными сертификатами, имитирующими сертификаты компании Symantec.

Спустя всего несколько часов после начала атаки анализ вируса осуществили едва ли не все крупнейшие компании в сфере интернет-безопасности. Специалисты ESET, Proofpoint и "Лаборатории Касперского" выяснили, что Bad Rabbit распространялся под видом фальшивых обновлений и установщиков Adobe Flash. При этом фальшивки были подписаны поддельными сертификатами, имитирующими сертификаты компании Symantec.

Bad Rabbit распространяли сразу несколько взломанных сайтов, в основном принадлежащих СМИ. Установлено также, что атака готовилась несколько дней: последние обновления программы были сделаны еще 19 октября 2017 года.

Наследник "Пети"

Это третья глобальная атака вирусов-вымогателей в этом году. 12 мая вирус WannaCry заразил более 300 тысяч компьютеров в 150 странах мира. WannaCry шифровал файлы пользователей, за расшифровку вымогатели требовали заплатить 600 долларов в криптовалюте биткойн. От вирусных атак, в частности, пострадали Национальная система здравоохранения Великобритании, испанская телекоммуникационная компания Telefonica, российские МЧС, МВД, РЖД, Сбербанк, "Мегафон" и "Вымпелком".

Общий ущерб от WannaCry превысил 1 млрд долларов. При этом, по данным американских экспертов, вымогатели получили всего 302 платежа на общую сумму 116,5 тысяч долларов.

Специалисты установили, что WannaCry был сделан на основе хакерской программы EternalBlue, созданной в АНБ США и украденной хакерами. Президент Microsoft Брэд Смит в связи с этим заявил, что массовая атака вируса WannaCry стала возможной из-за того, что ЦРУ и Агентство национальной безопасности (АНБ) США в своих интересах собирают данные об уязвимостях в программном обеспечении.

Атака WannaCry выявляет тревожную связь между двумя самыми серьезными формами киберугроз − действиями государств и преступных групп.

Брэд Смит

президент Microsoft

27 июня 2017 года начались атаки вируса-шифровальщика NotPetya. Вирус распространялся через ссылки в сообщениях электронной почты и блокировал доступ пользователя к жесткому диску компьютера. Как и в случае с WannaCry, хакеры требовали выкуп за восстановление работоспособности компьютера, но на этот раз только 300 долларов в биткойнах.

От атаки NotPetya пострадали десятки российских компаний, в том числе "Роснефть", "Башнефть", "Евраз", российские офисы компаний Mars, Mondeles и Nivea. На Украине вирусной атаке подверглись компьютеры "Киевэнерго", "Укрэнерго", Ощадбанка, концерна "Антонов" и Чернобыльской АЭС. Как и WannaCry, NotPetya был создан на основе инструмента EternalBlue, разработанного в АНБ США.

По мнению экспертов, автором нового вируса-шифровальщика BadRabbit могли быть тот же хакер или группа хакеров, которые написали NotPetya: в коде обоих вирусов обнаружены совпадающие фрагменты. Аналитики компании Intezer подсчитали, что исходный код двух вирусов совпадает на 13%.

Bad Rabbit является модифицированной версией NotPetya с исправленными ошибками в алгоритме шифрования.

Компания Group-IB

Специалисты ESET и "Лаборатории Касперского" также допускают, что Bad Rabbit может являться прямым "наследником" NotPetya, однако отмечают, что в "Плохом кролике" в отличие от двух предыдущих вирусов-вымогателей не используется инструмент EternalBlue.

Как защититься от "Плохого кролика"

Специалисты по интернет-безопасности сообщают, что распространение Bad Rabbit уже прекращено, однако советуют предпринять меры безопасности. Group-IB дала в своем Telegram-канале рекомендации, что делать, чтобы вирус не смог зашифровать ваши файлы.

Необходимо создать файл C:\windows\infpub.dat и поставить ему права "только для чтения" <...> После этого даже в случае заражения файлы не будут зашифрованы.

Компания Group-IB

специализируется на расследованиях киберпреступлений

Чтобы избежать масштабного заражения, необходимо оперативно изолировать компьютеры, которые были замечены в пересылке подобных вредоносных файлов, отметили в компании. Кроме того, пользователям следует убедиться в актуальности и целостности резервных копий ключевых сетевых узлов.

Также рекомендуется обновить операционные системы и системы безопасности и при этом заблокировать IP-адреса и доменные имена, с которых происходило распространение вредоносных файлов. Кроме того, Group-IB рекомендует сменить все пароли на более сложные и включить блокировку всплывающих окон.

Худшее, возможно, впереди

За два дня до атаки "Плохого кролика" ведущая норвежская газета Dagbladet опубликовала большую статью, в которой предупреждала о приближении "кибершторма невиданной силы, который может отключить мировой интернет". "Наши исследования показывают, что сейчас затишье перед мощнейшей бурей. Надвигается киберураган", – цитирует Dagbladet сообщение израильской компании по защите от вирусов Check Point.

Согласно данным Check Point, неизвестные хакеры в настоящее время создают гигантскую бот-сеть Reaper, заражая такие подключенные к интернету устройства, как роутеры и даже фотокамеры. Специалисты компании подчеркивают, что в данном случае хакеры сосредоточились на "интернете вещей" − подключенных к Мировой паутине "умных" устройствах (от лампочек, дверных замков, видеокамер наблюдения до холодильников и кофеварок), которыми можно управлять через мобильные приложения или интернет.

Большая часть таких устройств (подключенных к интернету лампочек, видеокамер и т. п.) имеет громадные уязвимости. Товары обычно доставляются с фамилией пользователя и стандартным паролем, а программное обеспечение редко обновляется. Поэтому они очень уязвимы для хакерских атак.

специализируется на защите от вирусов

Специалисты компании в конце сентября обнаружили, что огромное количество подобных объектов было "завербовано" хакерами, чтобы распространить вирус на другие вещи. Таким образом, вирус распространяется все быстрее и уже заразил миллионы устройств во всем мире, включая большинство роутеров D-Link, Netgear и Linksys, а также соединенные с интернетом камеры наблюдения таких компаний, как Vacron, GoAhead и AVTech.

Бот-сеть Reaper пока не проявляла какой-либо активности, но китайская компания по защите от вирусов Qihoo 360 предупреждает, что вирус может активироваться в любой момент, результатом чего станет отключение больших участков интернета.

Вконтакте

Одноклассники

Буквально на днях на территории России и Украины, Турции, Германии, а также Болгарии началась масштабная хакерская атака новым вирусом-шифровальщиком Bad Rabbit, он же Diskcoder.D. Вирус в настоящий момент атакует корпоративные сети больших и средних организаций, блокируя все сети. Сегодня мы расскажем что из себя представляет этот троян и как можно обезопасить себя от него.

Вирус Bad Rabbit (Плохой Кролик) работает по стандартной для шифровальщиков схеме: попадая в систему, он кодирует файлы, за расшифровку которых хакеры требуют 0,05 биткоина, что по курсу составляет 283$ (или 15 700 руб). Об этом сообщается отдельным окном, куда собственно и нужно вводить приобретенный ключ. Угроза относится к типу троянов Trojan.Win32.Generic, но в нем есть и другие компоненты, такие как DangerousObject.Multi.Generic и Ransom.Win32.Gen.ftl.

Полностью отследить все источники заражения пока трудно, однако эксперты этим сейчас занимаются.

Предположительно угроза попадает на ПК через зараженные сайты, настроенных на перенаправление, или под видом фейковых обновлений для популярных плагинов типа Adobe Flash. Перечень таких сайтов пока только увеличивается.

Сразу нужно отметить, что в данный момент все антивирусные лаборатории принялись за анализ этого трояна. Если конкретно искать информацию по удалению вируса, то её, как таковой, не существует. Отбросим сразу стандартные советы, типа сделайте бекап системы, точку возврата, удалите определенные файлы. Если у вас нет сохранений, то все остальное не работает, хакеры эти моменты, в силу спецификации вируса, просчитали.

Есть вероятность, что вскоре будут распространятся сделанные аматорами дешифраторы для Bad Rabbit - вестись на эти программки или нет - ваше личное дело. Как продемонстрировал прошлый шифровальщик Petya, это мало кому помогает.

А вот предупредить угрозу и удалить её во время попытки залезть в ПК реально. Первыми на новость о вирусной эпидемии отреагировали лаборатории Kaspersky и ESET, которые уже в настоящий момент блокируют попытки проникновения.

Браузер Google Chrome в том числе стал выявлять зараженные ресурсы и предупреждать об их опасности. Вот что необходимо сделать для защиты от BadRabbit прежде всего:

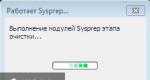

1. Если вы используете для защиты Касперский, ESET, Dr.Web, или другие известные аналоги, то вам нужно обязательно выполнить обновление баз данных. Для Касперского, в том числе нужно включить «Мониторинг активности» (System Watcher), а в ESET примените сигнатуры с обновлением 16295.

2. Если вы не пользуетесь антивирусами, тогда нужно заблокировать исполнение файлов C:\Windows\infpub.dat и C:\Windows\cscc.dat. Делается это с помощью редактора групповых политик, или программки AppLocker для Windows.

3. По возможности стоит запретить выполнение службы - Windows Management Instrumentation (WMI). В 10-й версии служба называется «Инструментарий управления Windows». С помощью правой кнопки войдите в свойства службы и выберите в «Тип запуска» режим «Отключена».

Обязательно необходимо сделать резервную копию вашей системы. В идеале, копия должна всегда храниться на подключаемом носителе.

В завершении нужно отметить самое основное - не стоит платить выкуп, что бы у вас ни было зашифровано. Такого рода действия только подстрекают мошенников создавать новые вирусные атаки. Отслеживайте форумы антивирусных компаний, которые, я надеюсь, вскоре изучат вирус Bad Rabbit и найдут нужное решение. В обязательном порядке выполните вышеописанные пункты по защите вашей ОС. В случае возникновения трудностей при их выполнении, отпишитесь в комментариях.

Он уже заразил компьютеры трёх российских СМИ и, вероятно, он же вызвал неполадки информационных систем на Украине.

В закладки

Днём 24 октября работать сайты информагентства «Интерфакс» и петербургской газеты «Фонтанка»: представители обоих сообщили, что причина заключалась в вирусной атаке. Позднее о атаке хакеров на украинское Мининфраструктуры, метро Киева и аэропорт Одессы.

Пока точно не известно, связаны ли все эти атаки, но все они произошли примерно в одно и то же время - о них стало известно с разницей в несколько часов. Как минимум, российские СМИ атаковал один и тот же вирус-шифровальщик, рассказывают в компании Group-IB и уточняют, что государственные учреждения на Украине тоже могли стать его жертвой.

Создатели самого вируса называют его Bad Rabbit. TJ рассказывает, что известно о вирусе.

- Заражение Bad Rabbit напоминает в мае 2017 года: от него пострадали в основном компании в России и на Украине, распространение вируса происходило очень стремительно, хакеры требовали выкуп. Но в Group-IB говорят, что сам Bad Rabbit не похож на Petya.A или WannaCry - сейчас специалисты изучают заражённые компьютеры;

- Вирус заражает компьютер, шифруя на нём файлы. Получить доступ к ним нельзя. На экране компьютера отображается подробное сообщение с инструкциями: в Telegram-канале Group-IB опубликовали фото примеров таких заражённых компьютеров;

Фото Group-IB

- В инструкции говорится, что для расшифровки файлов нужно лишь ввести пароль. Но чтобы его получить, нужно проделать немалый путь. Во-первых, зайти на специальный сайт по адресу caforssztxqzf2nm.onion в даркнете - для этого потребуется браузер Tor. Судя по опубликованным Group-IB фотографиям, сайт везде указан одинаковый;

- На сайте и указано название вируса - Bad Rabbit. Чтобы получить пароль на расшифровку данных, хакеры требуют ввести «персональный код установки» - длинный шифр из сообщения, выводимого на экране компьютера. После этого появится адрес биткоин-кошелька, на который требуется перевести деньги;

- Судя по сайту Bad Rabbit, вымогатели требуют выкуп в 0,05 биткоина за каждый компьютер. По курсу на 24 октября это примерно 283 доллара или 16,5 тысяч рублей (Petya.A тоже требовал порядка 300 долларов);

- Опять же, судя по сайту вируса, вымогатели дают всего двое суток (48 часов) на выплату первоначального выкупа. После истечения этого срока цена за расшифровку файлов вырастет, насколько - неизвестно;

- Проверить адрес биткоин-кошелька, на который хакеры получают средства, при помощи доступных кодов с фотографий Group-IB не вышло. Возможно, они уже были использованы, возможно, мы допустили ошибку - всё-таки код длиной 356 символов;

Несколько российских СМИ и украинских организаций подверглись атаке шифровальщика Bad Rabbit. В частности, хакеры атаковали три российских СМИ, среди которых «Интерфакс» и «Фонтанка».

24 октября началась новая масштабная кибер-атака с использованием вируса-шифровальщика Bad Rabbit. Зловред поразил компьютерные сети Киевского метрополитена, Министерства инфраструктуры, Международного аэропорта “Одесса”. Несколько жертв оказались и в России - в результате атаки пострадали редакции федеральных СМИ, таких как «Интерфакс» и «Фонтанка».

Kill Switch: необходимо создать файл C:\windows\infpub.dat и выставить ему права «только для чтения». В этом случае даже при заражении файлы не будут зашифрованы.

Вероятнее всего вирус распространяется через взломанные веб-сайты, предлагая пользователям установить обновление флеш-плеера:

Предварительный анализ показывает, что зловред распространяется через ряд заражённых сайтов российских СМИ. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети.

После проникновения на компьютер жертвы вредоносная программа шифрует пользовательские файлы. Для восстановления доступа к закодированным данным предлагается заплатить выкуп в размере 0,05 биткойна, что по современному курсу примерно эквивалентно 283 долларам США или 15 700 рублям. При этом злоумышленники предупреждают, что в случае промедления цена за расшифровку вырастет.

Подробности о схеме распространения Bad Rabbit пока отсутствуют. Не ясно и то, можно ли расшифровать файлы. Но уже известно, что большинство жертв атаки находятся в России. Кроме того, похожие нападения зафиксированы в Украине, Турции и Германии, но в значительно меньшем количестве.

О хакерской атаке сообщила и пресс-служба Киевского метрополитена. Хакерам удалось нарушить возможность оплаты проезда с помощью бесконтактных банковских карточек. «Внимание! Кибератака! Метро работает в обычном режиме, кроме банковских сервисов (оплата бесконтактными банковскими карточками на желтом турникете или MasterPass)», - сообщается в официальном аккаунте киевского метро в Facebook.

Злоумышленники просят своих жертв перейти по ссылке ведущей на TOR-сайт , на котором запускается автоматический счетчик. После оплаты, по заверениям злоумышленников, жертва должна получить персональный ключ к расшифровке.

Пока неизвестны способы распространения и закрепление в системе, а также нет достоверной информации о наличии ключей расшифровки.

Сотрудники Лаборатории Касперского рекомендуют следующие действия:

Заблокируйте исполнение файла c:\windows\infpub.dat, C:\Windows\cscc.dat.Пост будет обновлен по мере поступления информации.

Запретите (если это возможно) использование сервиса WMI.