Как быть действительно анонимным в сети. Лаборатория информационной безопасности

После того как в США появились подробности программы разведки PRISM и пользователи узнали, что государство собирает данные у Google и Yahoo!, количество запросов анонимного поисковика DuckDuckGo резко увеличилось (с 1,7 млн до 3 млн). Поисковик не распознаёт IP-адрес, не сохраняет куки и историю запросов пользователя, так что не может выстраивать ответы по релевантности, таким образом позволяя видеть объективную выдачу.

Похожей стратегии придерживается и ряд других поисковиков, которые, впрочем, не обрели особой популярности. Самые известные - Ixquick и Start Page . Все они зарабатывают на медийной рекламе (в 2011-м выручка DuckDuckGo составила $115 000).

Почта

Различные системы позволяют завести временную почту или просто отправлять сообщения анонимно. C помощью «10 Minute Mail » можно завести ящик на 10 минут. Это, например, позволит зарегистрироваться на новом сайте и избежать дальнейшего спама. Если через 10 минут доступ к ящику ещё необходим, можно запросить продление. «10 Minute Mail» работает только для входящих сообщений.

Hushmail предлагает более сложную систему. Здесь нужно пройти регистрацию, после которой вы получите 25 мегабайт бесплатного пространства и до 10 гигабайт за $84,97 в год. Есть отдельный пакет для бизнеса - за $5,24 в месяц. Письма не сохраняются на сервере, восстановить пароль невозможно. Чтобы сайт вас не «забыл», необходимо логиниться раз в 10 дней.

Браузеры

Самый известный браузер, который обеспечивает доступ в «закрытый интернет», - Tor Browser Bundle . Считается, что его используют те, кто хочет зайти на запрещённые (или по другим причинам перешедшие в Tor) сайты. Но идея его создателей была в том, чтобы защищать пользователей от слежки и передачи данных рекламодателям. В привычных браузерах (Google Chrome, Internet Explorer, Firefox) анонимности можно добиться, переключившись в режим «инкогнито».

Анонимный поисковик Duckduckgo

Анонимный поисковик Duckduckgo

Почтовый сервис 10 Minute Mail

Почтовый сервис 10 Minute Mail

Анонимный браузер Tor Browser Bundle

Анонимный браузер Tor Browser Bundle

Облачное хранилище Spideroak

Облачное хранилище Spideroak

Сервис Anchorfree

Сервис Anchorfree

Сервис CyberGhost

Сервис CyberGhost

Облачное хранилище

Проект SpiderOak позиционирует себя как самое безопасное хранилище. Вся информация попадает на сервер в зашифрованном виде, при её обработке используется технология «zero-knowledge» (ноль информации). Таким образом вся информация может быть доступна только владельцу аккаунта. Сервис зарабатывает по модели freemium: 2 гигабайта можно получить бесплатно, за дополнительное пространство придётся платить $10 в месяц.

Безопасный доступ

Существуют сервисы, обеспечивающие безопасный доступ в интернет через VPN. Они используют специальное шифрование, которое защищает браузер, блокирует вредоносное ПО и позволяет заходить на cайты, которые могут быть недоступны в отдельных странах. AnchorFree предлагает соединение Hotspot Shield на любых устройствах за $30 в год. CyberGhost - похожие возможности бесплатно при ежемесячном трафике 1 гигабайт. Расширенные возможности будут стоить $49 в год. Cервисы также зарабатывают на рекламе.

Определение:

Анонимность это Безименность, неизвестность; умолчание, скрытие имени.

Решение:

На пути между Вами и интернетом не должно быть ничего что может связать Вас с вашим соединением. И вы не можете вести себя как обычно. При этом Ваше обычное поведение в это же время должно быть записано ложно.

Кто Вы такой можно узнать

1) Финансовый след

приобретение устройств и услуг которые обеспечивали Ваш доступ в интернет

получение выгоды из интернета в виде финансов, товаров и услуг

2) Электронный след

IP, MAC, время, встроенные камеры, wifi, gsm, gps, микрофон.

операционные системы, программы, плагины и прочее.

эти людишки снующие вокруг с мобилами в которых стоит софт по сбору информации не только о владельце мобилы но и о окружающем радиоэфире. Координаты GPS, базовые станции GSM, WiFi хотспоты, bluethooth девайсы и т д. А вон блондинка говорит по телефону, а её камера втихаря снимает что Вы посмотрели в её сторону. Это не потому что на шпионка, а потому что ставит на телефон всё без разбору.

3) След метаданных

почерк: скорость, характерные особенности Вашей работы в интернет. Стиль набора текста на клавиатуре имеет свой отпечаток. Орфографические ошибки, исправляемые опечатки, пунктуация и т д. Строка поиска гугла в в любом браузере при помощи JS (если он разрешён) передаётся на сервер гугла непрерывно пока Вы печатаете. Считайте что информация о характере набора передаётся в интернет. Гугл делает всё чтобы знать вас в лицо даже если на нём находится маска. Не забываем про мышку или тачпад.

информация которую Вы ищете без маски анонимоуса может Вас выдать при попытке сделать тоже самое в маске. Нужно иметь чётко прописанные инструкции чего делать нельзя и чётко ограниченные действия. Ваша анонимная жизнь должна быть похожа на будни шпиона. Это самодисциплина, это труд, это постоянное пополнение знаний и применение их на практике. Очень сложно не спалиться на практике когда за тобой 24 часа следят и делают это ненапрягаясь.

с прискорбием помолчим о том что ваши друзья напротив вашего Ника или номера телефона заботливо напишут ваше имя дату рождения, отношение, фотографию и аплоаднут на эпл или гугл, а все приложения имеющие доступ к адресной книжке (а туда не лезет только ленивый) знают это сразу.

Подключение к интернету можно украсть, купить симку с GPRS у цыган, но как Вы спрячетесь от видеокамер заботливо расставляемых по всему миру. RFID чипы от банков, библиотек, метрополитена заботливо рассованны по вашим карманам. Удостоверение личности становится биометрическим и его наличие в кармане в общественном месте навязывается законом.

Чем современее компьютер телефон тем с больше вероятность наличия в нём заводского бэкдора на уровне чипов, или бэкдора от перекупщика или службы доставки. Вы думаете что установив Tails или Кали Линукс Вы решили проблему - ошибаетесь вам нужно ещё и собрать компьютер на лампах:). Или вот вы таскаете с собой свой телефон он дарит провадеру информацию о том где Вы находились 24 часа в сутки. Дарит ему Ваши ежедневные привычки. Вот Вася едет на работу, вот с работы. А вот внезапно Вася пропал с радаров, хотя обычно в это время он ездит по маршруту А или Б. Странненько. Аномалия. А теперь если вся эта информация попадает в одни руки и анализируется, что получается? Получается что круг подозреваемых резко сужается. Васю находят на камерах на Митино, он покупает симку у циган, или стоит около библиотеки в автомобиле с ноутбуком на коленях.

А то что Вася пользуется TOR, VPN и необычной операционкой это для провайдера не секрет. Просто ему до времени нет дела до Васи. Записанный трафик можно вскрывать и потом.

Так что подпишусь под словами АртемЪ

Хотите аномнимности в интернет, не пользуйтесь интернетом.

В жизни бывает так, что нужна 100% анонимность при использовании интернета через браузер (обойдусь без примеров, а то в комменты опять придут суровые парни и будут обвинять меня в подстрекательстве и грозить отделом «К»). Как сделать так, чтобы сайты в интернете (например Google) не могли идентифицировать вас и записать сведения о каких-либо действиях в ваше досье?

Бывает, включишь VPN с режимом «инкогнито», нигде не авторизируешся, а AdSense внезапно пугает до боли знакомыми объявлениями. Как он определяет кто есть кто?

Чтобы ответить на этот вопрос, проведем эксперимент. Откроем вкладки в четырех браузерах:

- Tor Browser 6.0.2 (на основе Mozilla Firefox 45.2.0);

- Safari 9.0 (режим «инкогнито»);

- Google Chrome 52.0.2743.82 (режим «инкогнито»);

- Mozilla Firefox 46.0.01 (режим «инкогнито»).

И посмотрим, какие данные о человеке они могут собрать. Что мы рассказываем о себе сайту, набрав URL в адресной строке?

Предоставляем уникальные параметры рендеринга картинок (Canvas Fingerprinting)

Canvas Fingerprinting - технология идентификации пользователей, разработанная около 4 лет назад в AddThis. Принцип ее работы базируется на том, что когда при загрузке страницы происходит прорисовка (рендеринг) картинки (обычно это однотонный блок под цвет фона с невидимым текстом), то браузер для этого собирает кучу инфы о системе: какое есть железо и графические драйвера, версия GPU, настройки ОС, информация о шрифтах, механизмы сглаживания и множество других мелочей.

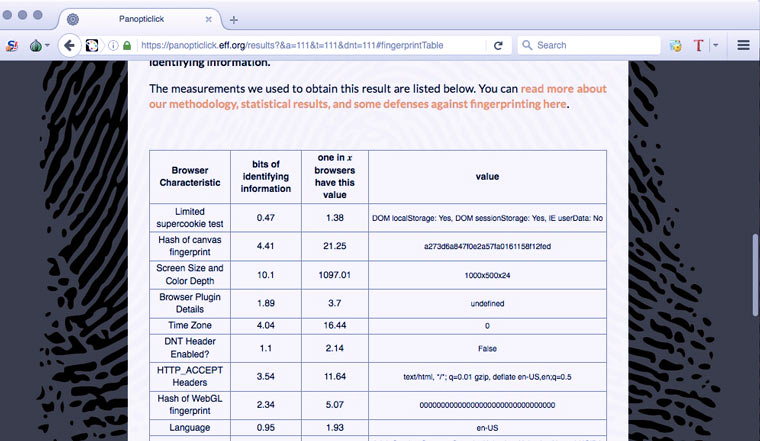

Вместе это огромное множество деталей образует уникальную характеристику, по которой можно отличить связку компьютер/браузер пользователя от всех других в мире. Для каждого она записывается в виде строки похожей на DA85E084. Бывают совпадения (по данным Panopticlick, в среднем шанс найти двойника 1 к ), но в таком случае можно дополнить их другими возможностями для установления личности (о них ниже).

Tor спрашивает разрешения о получении Canvas Fingerprinting и если проявить внимательность и не давать согласия, то эту инфу можно оставить при себе. А вот все остальные браузеры сдают своего владельца без единого писка.

Побробнее об этом методе идентификации можно почитать в Википедии .

Пробиваем себя по базам рекламных предпочтений

Скриптами для определения Canvas Fingerprint сейчас оснащены многие посещаемые сайты. Получив это уникальное значение, один сайт можно попросить у другого сведения о человеке. Например, привязанные аккаунты, друзей, используемые IP-адреса и информацию о рекламных предпочтениях . По ссылке ниже можно проверить, в каких системах есть сведения о ваших потребительских интересах, привязанные к Canvas Fingerprinting.

Tor опять попросил того же разрешение, что и в первом пункте и из-за моего отказа ничего не нашлось. Safari нашел меня в базах 3, Chrome в 13, а Firefox в 4. Если выйти из режима инкогнито, то в последнем число баз возрастает до 25, так как большинство из них используют для идентификации старые добрые cookies.

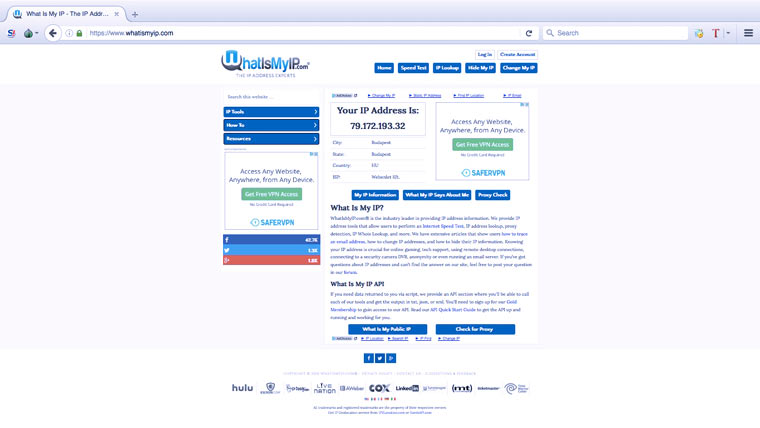

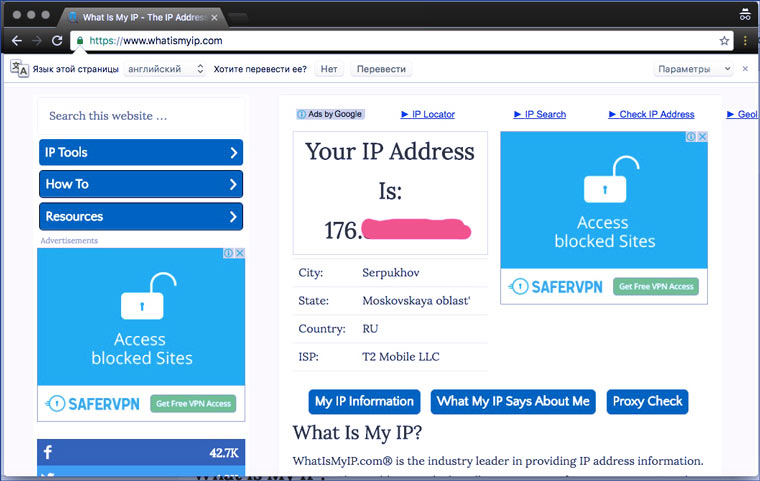

Делимся IP-адрес и оператором связи

В Tor с помощью кнопки New Identity можно менять «страну пребывания». А режимы «инкогнито» не скрывают IP-адрес (для этого надо дополнительно использовать прокси или VPN), а делятся с владельцам сайта вашим примерным местоположением и информацией об интернет-провайдере.

Раскрываем свой город и время в нем (при включенных службах геолокации)

На yandex.ru в Tor без всяких разрешений на определение местоположения показал, где я приблизительно нахожусь и который у меня час. С другими браузерами аналогично.

Отправляем свои точные координаты

Tor даже не стал спрашивать разрешения на определение координат и просто выдал нули. Safari, Chrome и Firefox спросили стандартное разрешение (как в обычном режиме) и не удосужились напомнить о том, что я шифруюсь и таких данных раскрывать не должна.

Раскрываем свой город и время в нем (при отключенных службах геолокации)

Потом я отключила службы геолокации на Mac и снова зашла на yandex.ru. Tor заставил сайт думать, что я в Румынии, но время оставил московское (по несовпадению IP и часового пояса можно будет на раз банить VPN-щиков в случае запрета). В других браузерах все осталось как раньше.

Дело в том, что «Яндексу» для определения местоположения не нужен GPS (или данные WPS от устройства). Ведь у него есть «Локатор»! Вошли в сеть через Wi-Fi? Точка доступа уже есть в базе (см. статью ). Раздали себе инет с телефона? Сотовая вышка сдаст.

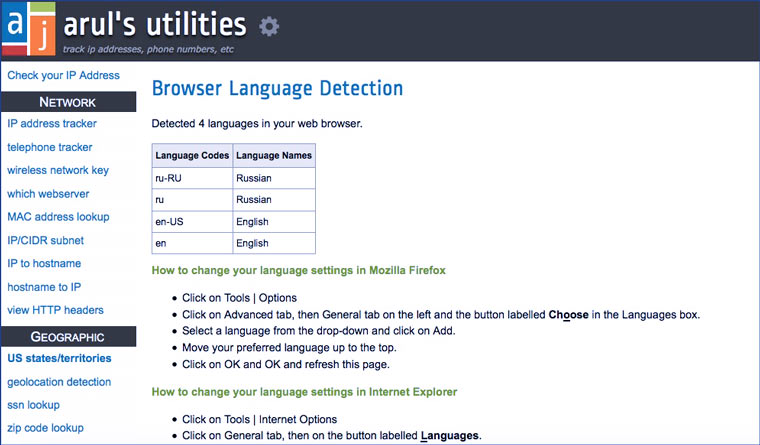

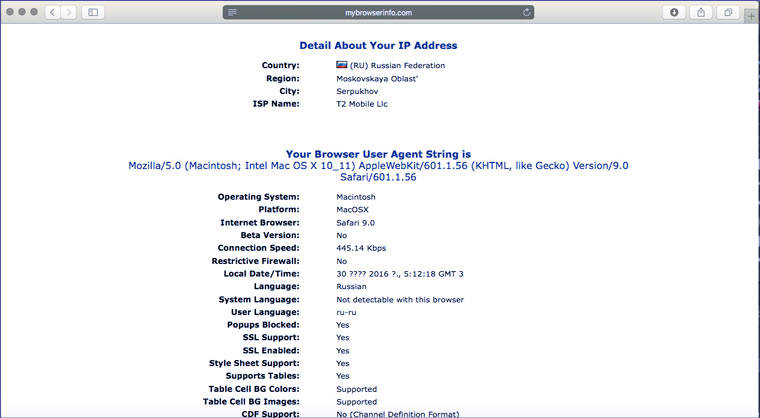

Предоставляем сведения о языковых настройках

Еще один верный признак любителя VPN - несовпадение языка со страной, с IP которой он сидит. Tor подвел - язык у него всегда английский (но его можно поменять, но я думала, что должен меняется автоматически под страну). У остальных настройки такие же, как и в обычном режиме.

Рассказываем все о своем браузере и системе

Операционная система, скорость соединения, цветовые характеристики монитора, поддержка разных технологий, ширина окна браузера, версия Flash - куча мелочей, которые дополняют уникальную характеристику пользователя. Tor подтасовывает некоторые из этих данных (пример Windows 7), а остальные браузеры абсолютно честны.

Человек может сменить IP, включить «инкогнито», а скрипт для поднятия цен быстро вычислит: «Это кто такой к нам с тормознутым инетом, старой версией флеш и Windows XP второй раз зашел, но теперь решил притвориться жителем Сейшел? Повышаем на 20%!»

Делимся списком установленных плагинов

Еще одна характеристика, которая добавляет человеку уникальности - список плагинов (с информацией о версиях), установленных в его браузере. Tor их скрывает. Другие браузеры нет.

Как видите, Tor Browser обеспечивают неплохую анонимность. Но исторические факты говорят о том, что если человек совершает что-то действительно серьезное с помощью onion-сети, то его все же иногда находят . Все, наверное, помнят показательную историю с основателем Silk Road (магазина по продаже наркотиков) Росса Ульбрихта.

А режимы «инкогнито» нужны только, чтобы полазить за чужим компом и не оставить следов. Можно в дополнение к ним заблокировать JavaScript, это уменьшит число возможных способов идентификации, но многие сайты станут непригодными для использования.

Открываем список установленных в системе шрифтов (=> программ)

В дополнение к эксперименту хотелось бы рассказать об еще одной интересной функции современных браузеров. Любой сайт может получить список шрифтов, установленных в системе. У многих приложений есть какие-то свои уникальные шрифты и по ним можно определить род занятий человека. А исходя из этого показывать ему рекламные объявления. В Tor и режиме «инкогнито» это не работает (или выдается слишком короткий перечень).

Все это - вершина айсберга

Для защиты от вышеперечисленных способов идентификации есть специальные плагины для разных браузеров. Но не стоит тратить силы на их установку. Так как они не могут защитить от сбора всех возможных сведений.

Ведь в статье я показала самые простые и понятные примеры того, как браузеры собирают информацию о нас. Но их можно было бы привести гораздо больше: flash cookies, Silverlight cookies, отставание времени от поясного (у многих есть хотя 0,2-0,8 секунд) - множество мелочей, которые были бы лишними. Ведь читателю уже понятно, что открывая браузер он сообщает о себе миру огромное количество сведений и демонстрирует набор уникальных характеристик, которые отличает его компьютер от всех других.

Чем грозят все эти сборы информации?

Собирать сведения о большей части людей на планете нужно только с одной целью - повышать кликабельность рекламных объявлений, чтобы больше зарабатывать на этом. В принципе, от этого только польза - легче найти какие-то товары или услуги.

Еще продвинутые методы идентификации полезны магазинам для сбора сведений о клиентах. Чтобы человек не мог зайти на сайт под другим IP/отключив cookies и остаться неузнанным. Язык, время, редкий шрифт/плагин, характеристики монитора, характерная ошибка в поисковом запросе, по которому пришел - и все! Снимайте коньки, мы вас узнали. Сомнений нет, это тот самый человек, который год назад делал заказ #2389. С помощью этих данных автоматизированные маркетинговые системы могут продать ему больше.

Или естественно, все это могут использовать спецслужбы. Но кто знает, как у них там все работает.

Так как же быть действительно анонимным в сети?

Никак. Использовать для выходов в сеть новое устройство, купленное где-нибудь на Кавказе, используя мобильный интернет с украденой симки, надев маску уточки и уехав в кировские леса. После использования гаджеты сжечь.

Да, если немного модицифировать Tor, то проблем, описанных в статье можно защититься. В дополнение можно перейти на Linux-дистрибутивы Tails, Whonix или Tinhat, созданные для анонимной работы. Но сколько есть еще неизвестных механизмов идентификации? Тот же Canvas Fingerprinting попал в прессу в 2014 году, а внедряться начал в 2012-ом.

Наверное и сейчас разрабатывается/внедряется что-то такое, что даже представить трудно. Не говоря уже о том, как придумать защиту. Поэтому вопрос об анонимности в сети остается открытым.

Интернетом. Нужно только это правильно, максимально обеспечивая собственную безопасность. Главное, что для этого требуется: необходимость скрывать свой реальный IP-адрес и почтовый ящик. Так же соблюдайте элементарную осторожность и старайтесь по возможности не размещать в никакие личные данные: свой номер , адрес проживания, свои фотографии.

Адрес при посещении сайтов можно несколькими способами. Самый простой и доступный – это использование анонимных прокси-серверов (), работающих в режиме -сервисов. Прокси-сервер (от англ. Proxy - ) – это своеобразный посредник между вашим компьютером и интернетом. Выходя в сеть, вы сначала подключаетесь к прокси-серверу, а уже затем переходите на интересующие вас сайты. В результате владельцы этих сайтов могут получить не ваш реальный IP, а адрес используемого прокси-сервера.

В настоящее время в интернете существует довольно много бесплатных анонимайзеров, воспользоваться которыми может любой человек. Работать с ними очень просто, поскольку эти прокси используют привычный веб-интерфейс. Вам нужно просто зайти на страницу анонимайзера и ввести в поле для серфинга адрес того сайта, который вы намерены посетить. Одним из наиболее известных русскоязычных анонимайзеров на сегодня является www.anonymizer.ru . Но так же вы можете самостоятельно найти еще множество аналогичных сервисов, просто введя в поисковую систему запрос «анонимные прокси» или «анонимайзеры».

Анонимайзеры позволяют свободно серфить интернет и просматривать страницы, однако многие форумы и гостевые часто запрещают пользователям оставлять сообщения через анонимные прокси. В этом случае вам потребуется внести некоторые изменения в настройки вашего браузера, чтобы скрыть свой IP, но создавать видимость обычного соединения. В интернете существуют целые списки анонимных прокси-серверов, которые пользователи могут использовать или за небольшую плату. В этих списках содержатся IP анонимных прокси и номера портов, через которые должно осуществляться соединение. Вам потребуется найти подходящий работающий прокси, а затем изменить настройки браузера таким образом, чтобы все соединения с интернетом шли через прокси-сервер. В качестве используемого прокси укажите выбранный вами IP и введите номер соответствующего порта.

Если вы не очень уверенно ориентируетесь в настройках своего браузера, но вам необходимо сделать свое перемещение полностью анонимным, вы можете воспользоваться специальными программами. В частности, одной из наиболее эффективных является программа TOR (англ. The Onion Router), которую бесплатно можно скачать по адресу https://www.torproject.org . На этом же сайте вы можете прочитать подробную инструкцию и пояснения по работе с программой. Установив ТОР-браузер на свой компьютер, вы сможете не только безопасно перемещаться по сети, полностью скрывая свой IP, но и создавать собственные сайты, оставлять сообщения и обмениваться почтой. Единственный недостаток этого программного обеспечения – заметное снижение скорости соединения, что может создавать определенные неудобства.

Источники:

- ТОР-браузер

Иногда человек готов на самые безумные поступки, ради того чтобы привлечь к себе внимание. Но бывают в жизни ситуации, когда хочется превратиться в «человека-невидимку». И это вполне возможно сделать.

Инструкция

Внешний вид человека – это то, что в первую очередь привлекает внимание людей. Поэтому, если вы хотите слиться с толпой, исключите все, за что может «зацепиться взгляд». Забудьте о яркой одежде, броских аксессуарах, эффектных прическах, вызывающем макияже, смелом маникюре и заметных украшениях.

Подберите для себя средний по качеству наряд неброского цвета (серого, темно-синего, коричневого), который не будет чересчур подчеркивать контуры вашей фигуры. Наденьте, например, неяркий однотонный пуловер, чуть мешковатые джинсы и нейтральную обувь. Если у вас стильная стрижка или яркий цвет волос, скройте волосы под темной трикотажной шапкой и слегка натяните ее на лоб. Благодаря такому внешнему виду вы легко затеряетесь в толпе.

Практически каждый из нас время от времени сталкивается с проблемами, связанными с анонимностью в Интернете: когда требуется совершить какие-либо действия и остаться при этом совершенно незамеченным. Например, хочется скрыть от всевидящего ока админов на работе своё посещение соц. сетей и пароли к ним (которые перехватить не так-то сложно). Или же зайти куда-либо под чужим аккаунтом, но так, чтобы Вас при этом 100% не вычислили. Иными словами скрыть свою активность с обеих сторон: на своей стороне и на стороне, с которой Вы взаимодействуете.

Да даже банально нужно как-то обойти блокировку запрещённых сайтов (на работе или же по всей России). Проблема нынче популярная. Вот об этих всех проблемах и поговорим в сегодняшней статье.

Сразу отмечу, что данные способы обеспечения анонимности в сети не являются панацеей, как и не являются полным набором анонимизации, который нужен тому, кто собрался ломать банки, ФСБ и прочие структуры подобного рода. Данная статья призвана дать базовые способы решения наиболее часто встречаемого круга задач. Об остальном будет сказано в следующей моей статье.

Начнём с простого...

Как обойти блокировку запрещённых сайтов?

Способов существует целое множество.

Способ №1. Web-анонимайзеры.

Пожалуй, наиболее доступный и простой из всех. Ещё их называют web-прокси (синонимы). Это такие сайты, которые сами по себе являются браузерами, т.е. имеют алресную строку, в которой Вы вводите адрес заблокированного ресурса, после чего сайт-анонимайзер отображает всё его содержимое у себя (в iframe-е).

Наиболее удачные web-анонимайзеры, которыми мне приходилось пользоваться:

- www.cameleo.ru

Н аиболее простой сервис, в котором всё до боли очевидно. Шифрует URL-адрес сайта, благодаря чему Вы защищены от URL-блокировок. Позволяет обходить общероссийские блокировки. - ww.hideme.ru

Сервис по-серьёзнее. Позволяет настраивать ряд параметров, в числе которых выбор страны, с которой Вы якобы заходите на сайт. - noblockme.ru

Основное преимущество данного сервиса - стабильно высокая скорость работы. Хотя и предыдущие не особенно-то тормозят дело. - www.proxypronto.com

Ничем особо не примечательный зарубежный web-proxy. Не очень популярен в России, однако надёжен. Имеет смысл в случае блокировки основных российских.

Стоит понимать, что фактически запрос к сайту, на который Вы пытаетесь попасть, будет делаться от имени совершенно постороннего сервера и казалось бы Вы не только обходите блокировку, но ещё и остаётесь анонимны для ресурса-объекта, но не тут-то было.

Важные моменты, которые стоит помнить при использовании любых web-анонимайзеров:

- web-анонимайзеры передают практически всю информацию о Вашей системе ресурсу-объекту (следственно, версия Вашей ОС, браузера, куки не скрываются!). Хотя справедливости ради стоит отметить, что куки передают не все.

- web-прокси нередко хранят всю истории запросов с IP-шниками пользователей (что совсем уж печально).

- кроме как зайти на web-ресурс по http(s) протоколу через web-анонимайзер Вы больше ничего не сумеете.

- админы на Вашей работе без труда поймут, куда Вы заходитили и даже прочитают при желании Ваш контект (траффик), если использовался http (не https) протокол. Учтите этот факт, если будете качать варезный софт, ПО для взлома или ещё что подобное на рабочем месте. ;)

Такие дела. Иными словами web-прокси хороши, когда нужно быстро (без установки какого-либо ПО) обойти блокировки на не очень секретный ресурс.

Способ №2. Обычные прокси (http / SOCKS).

В большинстве своём аналогичным web-прокси с той лишь разницей, что Вы можете использовать их для доступа не только к web-сайтам, но и к любому другому контенту (например, играть в сетевые игрушки или же заходить куда-нибудь по ftp / ssh / RDP / ещё как-нибудь).

Такие прокси либо платные, либо быстро умирают, потому не привожу тут список. Да и сам я онными, честно сказать, давненько уже не пользуюсь.

Дальнейшие способы позволяют не только обойти блокировку, но ещё и остаться анонимным с точки зрения посещаемых ресурсов.

Как остаться анонимным в Интернете?

Способ №3. TOR-браузер / сеть.

TOR-сеть - вещь довольно известная. Это некая сеть добровольно поддерживаемых узлов по всей планете, представляющих собой некоторый аналог SOCKS-прокси, но с важными отличиями. Каждый TOR-узел:

- Не хранит и не собирает никаких логов.

- Не собирает и не передаёт на посещаемый ресурс абсолютно никаких сведений о Вас.

- Используют двустороннее TLS-соединения для связи с Вами (благодаря чему прослушивать Ваш траффик становится бесполезно; также бесполезно и реализовывать атаки типа Man-in-the-middle против Вас).

И главное: при соединении через четь TOR Вы всегда используете целую цепочку из узлов TOR ! Каждый следующий узел связан с предыдущим таким же защищённым TLS-соединением, что в общем итоге делает Вашу интернет-активность практически невычислимой.

Как же это работает и как использовать сеть TOR ? Есть два варианта.

Первый - упрощённый - это TOR-браузер. Скачиваете его отсюда (официальный сайт проекта).

После простенькой установки, Вы запускаете TOR-браузер, который на 99.9% совпадает с обычным Firefox-ом:

При запуске браузера автоматически генерируется Ваша TOR-цепочка (состоит из случайных узлов, каждый запуск цепочка разная) и производятся подключения в автоматическом режиме. Всё просто. Однако анонимным остаётся только Ваш запущенный браузер. Никакие игры, приложения, RDP и прочие браузеры анонимными не будут.

А чтобы были, нужно качать и использовать полноценную версию под названием Expert Bundle (есть по ссылке выше). Скачиваете архив, распаковываете и запускаете файлик tor.exe. Дальше в консоли наблюдаете процесс генерации цепочки и окончания подключения к TOR-сети. В конце Вы увидите нечто подобное:

Уже из этого скрина видно, что на порту 9050 Вашего локального компьютера (127.0.0.1) поднят SOCKS5-прокси, который Вы вольны использовать в любых целях, оставаясь при этом совершенно анонимным. :) Что далее? Всё просто: в настройках Вашего браузера (или любого другого ПО, которое Вы хотите запустить через TOR) устанавливаете параметры прокси: адрес - 127.0.0.1, порт - 9050. Всё, дело сделано.

Но не стоит обольщаться слишком уж сильно. Сама по себе сеть TOR безопасна и многократно проверена, все исходники проксиков открыты и могут быть легко просмотрены на предмет разного рода закладок. Но это не значит, что пользователей данной сети никогда не выявляют. Если Вы используете тор-сеть для взлома ФСБ, и при этом заодно зашли в свой аккаунт ВКонтакте, то едва ли стоит удивляться выбитой кувалдой двери через пару часов.

Важные правила использования сети TOR:

- Пользуясь TOR-ом не заходите в персональные аккаунты (сервисы Google / Яндекс, почта, соц. сети, мессенджеры (Skype, ICQ, Telegram, ...)). Если нужно, используйте левые аккаунты - где нет никаких реальных сведений о Вас.

Важно : нередко многие логинятся в браузере Chrome под своим аккаунтом и забывают об этом. Не забудьте разлогиниться перед использованием тора! - Все левые аккаунты должны быть созданы с использованием анонимного подключения (иначе Ваше местоположение будет легко определено).

- Делайте периодические реконнекты в TOR-сети (для генерации новой цепочки).

- Не забывайте о настройках прокси, которые Вы поставили / не поставили в конкретном браузере, RDP, чём-то ещё.

- Не пишите в открытую, где Вы находитесь / Ваше реальное имя / прочие данные, по которым Вас могут идентифицировать, будучи в TOR-е.

Соблюдение этих простых правил гарантирует Вам очень высокую степень анонимности. Ну и конечно, позволит обойти любые ограничения. Кстати, есть portable-сборки тора, включая TOR-браузер. Иными словами, можете носить его с собой на флешке, что может быть крайне удобно.

Способ №4. Анонимный VPN-сервис.

Тоже неплохой, но главное, удобный способ анонимизации и обхода ограничений. Если Вы не в курсе, что такое VPN-сеть, идите сюда . Стоит заметить, что в данном способе речь идёт о шифрованных и анонимных VPN-сервисах (т.е. чистый L2TP и ему подобные отпадают).

Варинт хорош тем, что не требует от Вас никаких настроек и манипуляций с прогами, браузерами, извращений для сервисов, не умеющих работать с прокси (в связи с чем использование TOR-а будет затруднительным, хотя и вполне возможным!). Просто создаёте подключение или ставите прогу Вашего VPN-сервиса, и все проблемы решены: Ваш IP и информация о системе надёжно скрыты, канал довольно надёжно зашифрован, ограничения / блокировки запрещённых сайтов сняты.

Кроме того, существенным плюсом любого адекватного VPN-сервиса является возможность выбрать IP-адрес (= страну) сервера из довольного большого множества. Имеет смысл, если Вам нужен IP конкретной страны, в которой разрешён какой-то ресурс. Или же, к примеру, хотите создать сеть зарубежных контактов в Facebook-е или LinkedIn-е (там отслеживают страну профиля и реальный IP, после чего легко раздают баны)

Но есть у анонимных VPN-ов и свои минусы:

- Только один узел между Вами и интернет-ресурсом.

- Этот узел вполне может логировать траффик и запросы.

Иными словами, он может Вас сдать по любому запросу (чего точно не будет с TOR-сетью). Хотя есть несколько ресурсов, обещающих этого не делать и не ведущих никаких логов. - Надёжные и реально анонимные VPN-сервисы платные. Оплачивая сервис, Вы рискуете быть деаномизированы. Имеет смысл задуматься над этим, если Вы собираетесь заняться чем-то таким, за что Вас станут искать правоохранительные органы.

- Для установки даже обычного виндового VPN-подключения (не говоря об отдельных прогах в случае ряда сервисов) нужны права локального администратора. Это может быть проблемой, если хотите использовать это дело на работе, где онных прав, как правило, не имеется в наличии. Правда, не так давно я писал статью о том, как получить права локального админа на windows .

В связи с этим стоит искать VPN-сервисы, которые по своим заявлениям и ряду отзывов соответствуют следующим правилам:

- Юридически находятся за границей (в зарубежной юрисдикции).

- Не хранят у себя никакие логи.

- Имеют большой выбор IP-адресов в различных странах.

- Имеют в своём арсенале такие платёжные системы, как PayPal, а лучше BitCoin (это просто идеал).

И вот список таких VPN-сервисов (испытаны либо лично мной, либо моими коллегами):

- PrivateInetrnetAccess: https://www.privateinternetaccess.com/

Соответствует абсолютно всем правилам Выше, практически идеален и рекомендуем многими пентестерами;). - BTGuard: http://btguard.com/

Канадская юрисдикция. Также соответствует принципам выше и даже больше. Однако не имеет русского языка в интерфейсе, хотя это мелочь. :) - TorGuard: https://torguard.net/

Юрисдикция Западной Индии, что весьма не плохо. Всё на нём здорово, кроме одного: незаконные действия типа спама по какому-либо протоколу или DDoS-у (при наличии жалоб) они ставят правила на свой файервол, блокирующий эту активность. Выяснить, кто из их юзеров это был невозможно (т.к. они ничего не хранят), но заблокировать вредоносную активность (всех своих юзеров сразу) вполне могут. - Privacy.io: https://privacy.io/

Аналог первых двух: просто идеален, автралийская юрисдикция. Ничего никогда не блокируют и никому не подчиняются. Ставят privacy во главу своего бизнеса, в следствие чего сервис реально весьма и весьма интересен.

Вот основные реально интересные и полезные варианты. Среди российских искать не стоит, но если уж позарились на низкие цены и не собираетесь делать ничего противозаконного, то гляньте в сторону HideMyAss: и ценник неплохой, и выбор IP-шников велик, а весьма удобен. Для создания сети поддельных аккаунтов в LinkedIn (чем занимаются многие аутсорсинговые компании в нашей стране, используя именно этот сервис:)) подойдёт на ура.

Заключение

Что же в итоге выбрать? Какой способ стать анонимным? Всё зависит от Ваших целей. Хотите всего лишь обойти блокировку сайта - web-анонимайзер или же обычный прокси Вам в помощь. Хотите ещё и скрыть свой траффик от тех, кто может его прослушать? А заодно от всех сайтов, куда заходите? Тогда однозначно TOR или анонимный VPN. Хотите выбрать себе IP нужной Вам страны? Ответ однозначен: анонимная VPN-сеть.

В любом случае стоит помнить, что идеальных средств обеспечения анонимности не существует и прежде, чем совершать какую-либо нелегальную деятельность, стоит хорошо подумать о её целесообразности и рисках. И если уж решитесь, то не забывайте о принципе эшелонированности своей личной защиты. ;)

С уважением, Лысяк А.С.