Как настроить впн соединение. Видео: подробная настройка OpenVPN для продвинутых пользователей

В последнее время все большей популярностью пользуются способы доступа к интернету через VPN-сети. Это позволяет сохранить максимальную конфиденциальность, а также посещать заблокированные по различным причинам провайдерами веб-ресурсы. Давайте разберемся, с помощью каких методов можно настроить VPN на компьютере с Виндовс 7.

Настройка VPN в Виндовс 7, как и большинство других задач в этой ОС, осуществляется с помощью двух групп способов: путем использования сторонних приложений и с применением только внутреннего функционала системы. Далее мы подробно рассмотрим эти методы решения поставленной задачи.

Способ 1: Сторонние программы

Сразу рассмотрим алгоритм настройки VPN при помощи сторонних приложений. Будем мы это делать на примере популярного ПО Windscribe. Данная программа хороша тем, что в отличие от других бесплатных аналогов может обеспечивать довольно качественный уровень соединения. Но лимит передаваемых и принимаемых данных ограничен 2 ГБ для анонимных пользователей и 10 ГБ для тех, кто указал свою электронную почту.

- После загрузки запустите установщик программы. В открывшемся окне вам будет предложено два варианта инсталляции:

- Экспресс-установка;

- Выборочная.

- Запустится процедура инсталляции.

- После её завершения в окне установщика отобразится соответствующая запись. Если вы хотите, чтобы приложение запустилось сразу же после закрытия окна, оставьте отметку в чекбоксе «Запустить Windscribe» . Затем кликните «Завершить» .

- Далее откроется окно, где будет спрашиваться, имеется ли у вас аккаунт Windscribe. Если вы впервые устанавливайте эту программу, то жмите «Нет» .

- Запустится браузер, который назначен по умолчанию в ОС. В нем откроется официальный сайт Windscribe в разделе для регистрации.

В поле «Choose Username» введите желаемую учетную запись. Она должна быть обязательно уникальной в системе. Если вы подберете неуникальный логин, придется его сменить. Также вы можете его сгенерировать автоматически, щелкнув справа по значку в виде образующих окружность стрелок.

В поля «Choose Password» и «Password Again» введите один и тот же пароль, придуманный вами. В отличие от логина, он не должен обязательно быть уникальным, но желательно сделать его надежным, используя для этого общепринятые правила составления подобных кодовых выражений. Например, комбинируйте буквы в различных регистрах и цифры.

В поле «Email (Optional)» введите адрес своей электронной почты. Это делать не обязательно, но если данное поле заполнено, то вы получите вместо базовых 2 ГБ интернет-трафика целых 10 ГБ.

После того как все заполнено, жмите «Create Free Account» .

- Затем зайдите в свой электронный ящик, найдите письмо от Windscribe и войдите в него. Внутри письма кликните по элементу в форме кнопки «Confirm Email» . Тем самым вы подтвердите свою электронную почту и получите дополнительных 8 Гб трафика.

- Теперь закрывайте браузер. Скорее всего, в Windscribe вы будете уже залогинены под текущей учетной записью, которую только что зарегистрировали. Но если это не так, то в окне с надписью «У вас уже есть аккаунт» кликните «Да» . В новом окошке введите свои регистрационные данные: логин и пароль. Далее кликните «Вход» .

- Запустится небольшое окно программы Windscribe. Для запуска VPN кликните по большой круглой кнопке в правой его части.

- После небольшого отрезка времени, во время которого проводится активация, VPN будет подключен.

- По умолчанию программа выбирает лучшую локацию с самым устойчивым соединением. Но вы можете выбрать и любой другой доступный вариант. Для этого кликните по элементу «Подключено» .

- Откроется перечень со списком локаций. Те из них, которые помечены звездочкой, доступны только для платного премиум-аккаунта. Выберите наименование региона той страны, через IP которой желаете представляться в интернете.

- Откроется список населенных пунктов. Выберите желаемый город.

- После этого VPN будет переподключен на выбранную вами локацию и IP сменен. Это вы сможете без проблем увидеть прямо в главном окошке программы.

Как видим, процедура настройки VPN и смена IP-адреса посредством программы Windscribe — довольно проста и удобна, а указание своей электронной почты при регистрации позволяет увеличить объем бесплатного трафика в несколько раз.

Способ 2: Встроенный функционал Виндовс 7

Настроить VPN можно также используя исключительно встроенный инструментарий Виндовс 7, без установки стороннего софта. Но для реализации данного метода вы должны быть зарегистрированы на одном из сервисов, предоставляющих услуги доступа по указанному виду соединения.

- Кликните «Пуск» с последующим переходом в «Панель управления» .

- Жмите «Сеть и Интернет» .

- Откройте директорию «Центр управления…» .

- Зайдите в «Настройку нового подключения…» .

- Отобразится «Мастер подключений» . Выделите вариант, предполагающий решение поставленной задачи путем подключения к рабочему месту. Жмите «Далее» .

- Затем открывается окошко выбора способа соединения. Кликните по элементу, предполагающему свое подключение.

- В отобразившемся окошке в поле «Интернет-адрес» вбейте адрес того сервиса, через который будет осуществляться соединение, и где вы заранее зарегистрировались. Поле «Имя местоназначения» определяет, как будет называться данное подключение на вашем компьютере. Его можете не изменять, а можно заменить на любой удобный для вас вариант. Внизу поставьте отметку в чекбокс «Не подключаться сейчас…» . После этого кликните «Далее» .

- В поле «Пользователь» впишите логин к тому сервису, на котором зарегистрированы. В форму «Пароль» вбейте кодовое выражение для входа и кликните «Создать» .

- В следующем окошке отобразится информация о том, что подключение готово к применению. Жмите «Закрыть» .

- Вернувшись в окошко «Центра управления» , кликните в его левой части по элементу «Изменение параметров…» .

- Отобразится перечень всех сформированных на ПК подключений. Отыщите подключение VPN. Выполните щелчок по нему правой кнопкой мышки (ПКМ ) и выберите «Свойства» .

- В отобразившейся оболочке переместитесь во вкладку «Параметры» .

- Тут уберите отметку с чекбокса «Включать домен…» . Во всех остальных чекбоксах она должна стоять. Кликните «Параметры PPP…» .

- В отобразившемся интерфейсе окна снимите отметки со всех чекбоксов и кликните «OK» .

- После того как вернетесь в основное окошко свойств соединения, перемещайтесь в раздел «Безопасность» .

- Из перечня «Тип VPN» остановите выбор на позиции «Туннельный протокол…» . Из выпадающего списка «Шифрование данных» выберите вариант «Необязательное…» . Также снимите отметку с чекбокса «Протокол Microsoft CHAP…» . Другие параметры оставьте в дефолтном состоянии. После выполнения указанных действий жмите «OK» .

- Откроется диалоговое окно, где будет предупреждение о том, что если использовать протоколы PAP и CHAP, то шифрование не будет выполняться. Мы указали универсальные настройки VPN, которые будут работать даже в том случае, если предоставляющий соответствующие услуги сервис не поддерживает шифрование. Но если для вас это критично, то регистрируйтесь только на том внешнем сервисе, который поддерживает указанную функцию. В этом же окне жмите «OK» .

- Теперь вы можете запустить соединение VPN простым кликом левой кнопки мышки по соответствующему элементу в списке сетевых подключений. Но каждый раз переходить в данную директорию будет неудобно, а поэтому есть смысл создать иконку запуска на «Рабочем столе» . Кликните ПКМ по названию VPN-подключения. В отобразившемся перечне выберите «Создать ярлык» .

- В диалоговом окошке будет отображено предложение переместить иконку на «Рабочий стол» . Жмите «Да» .

- Для запуска подключения откройте «Рабочий стол» и кликните по созданной ранее иконке.

- В поле «Имя пользователя» впишите логин VPN-сервиса, который уже вводили на этапе создания подключения. В поле «Пароль» вбейте соответствующее кодовое выражение для входа. Чтобы всегда не приходилось выполнять ввод указанных данных, вы можете установить отметку в чекбокс «Сохранять имя пользователя…» . Для запуска соединения нажмите «Подключение» .

- После процедуры соединения откроется окошко настройки сетевого размещения. Выберите в нем позицию «Общественная сеть» .

- Подключение будет выполнено. Теперь вы сможете передавать и принимать данные через интернет с помощью VPN.

Настроить подключение к сети через VPN в Виндовс 7 можно при помощи сторонних программ или воспользовавшись только функционалом системы. В первом случае вам в обязательном порядке нужно будет скачать приложение, но собственно процедура настроек будет максимально проста, никаких сервисов прокси, предоставляющих соответствующие услуги, вам искать не придется. При использовании встроенных средств ничего скачивать не нужно, но потребуется предварительно найти и зарегистрироваться на специальном VPN-сервисе. Кроме того, ещё нужно будет выполнить целый ряд настроек, которые значительно сложнее, чем при использовании программного способа. Так что нужно выбрать самому, какой вариант вам больше подходит.

Чтобы разобраться с настройкой VPN, необходимо понимать, что же это такое. VPN (Virtual Private Network) – это виртуальная частная сеть. В неё входит группа протоколов, с помощью которых можно организовать визуальную сеть поверх незащищенной сети. Её используют для того, чтобы получить доступ в интернет, доступ в корпоративную сеть и объединение её сегментов.

На какие типы делят VPN?

VPN делятся на:

- PPTP (Point-to-point Tunneling Protocol ) – туннельный протокол типа точка-точка. Такой протокол организовывает защиту соединения. Для этого создаётся туннель поверх стандартной сети. На данный момент этот тип протокола не рекомендуют, потому что он считается самым небезопасным протоколом. Как организовать такой протокол? Для настройки используются 2 сетевые сессии: PPP и TCP сессия. Для установки PPP сессии необходим протокол GRE. Эту сессию устанавливают для передачи данных. Для управления используется соединение на TCP порту. Из-за такого «строения» протокола в гостиничных и мобильных операторах могут появиться проблемы.

- L2TP (Layer 2 Tunneling Protocol) . Этот протокол лучше, чем предыдущий. Он базируется на двух протоколах: PPTP и L2F. В нём объединяется каналы данных и управления, также добавляется шифрование, что делает его более безопасным.Помимо этого, есть ещё одно преимущество L2TP перед PPTP — L2TP намного легче воспринимается большинством брандмауэров, в отличие от PPTP.

- SSTP(Secure Socket Tunneling Protocol ) – протокол безопасного туннелирования сокетов. Он основывается на SSL, который является безопасным уровнем сокета и построен на криптографической системе с использованием открытого и закрытого ключа. SSTP допускает создание защищенного соединения из любого места с помощью HTTPS и открытого порта 443. Его самым важным достоинством является эффективное использование сетевых ресурсов.

Для чего используются VPN?

Давайте более детально рассмотрим самые частые сферы применения VPN:

- Выход в сеть интернета. Зачастую, используется провайдерами городских сетей. Но также этот способ достаточно популярен и в сетях предприятий. Главное его преимущество заключается в обладании высоким уровнем безопасности. Этому факту способствует осуществление доступа в интернет через две различные между собой сети. Это позволяет задать для них различные уровни безопасности. Классическое решение подразумевает в себе раздачу интернета в корпоративную сеть. В этом случаи выдержать уровни безопасности для локального и интернет трафика практически невозможно.

- Доступ в корпоративную сеть снаружи. Также существует возможность объединения сетей всех филиалов в одну сеть. Эта функция и есть основной целью разработчиков VPN – возможность организации безопасной работы в единой корпоративной сети для пользователей, месторасположения которых вне предприятия. Достаточно широко применяется в качестве соединителя территориально-разнесенных подразделений, обеспечения выхода в сеть для сотрудников, которые находятся в командировке или же в отпуске, открывает возможность работать, не выходя из собственного дома.

- Объединение компонентов корпоративной сети. Чаще всего сеть предприятия включает в себя определенное количество сегментов, которые имеют различные уровни безопасности и доверия. В этой ситуации для взаимодействия между сегментами можно применить VPN. Это решения считается наиболее безопасным, если сравнивать его с простым соединением. Поступивши таким образом можно организовать доступ сети складов к отдельным ресурсам сети отдела реализации. В связи с тем, что это отдельная логическая сеть, для нее можно задать нужные требования по безопасности и при этом не вмешиваться в функциональный процесс отдельных сетей.

Особенности настройки VPN соединения

Присутствует большая вероятность того, что клиентами VPN будут рабочие станции под управлением операционной системы Windows. Но необходимо выделить, что сервер может беспрепятственно выполнять свои основные функции как под Windows, так и под Linux или BSD. В связи с этим мы приступим к рассмотрению Windows 7. Не стоит останавливать свое внимание на базовых настройках. В них нет ничего сложного, и они понятны абсолютно каждому пользователю. Нужно остановиться на одном тонком нюансе:

- Во время подключения стандартного VPN соединения главный шлюз будет указан для VPN сети, иными словами, на клиентской машине интернет полностью исчезнет или же будет использоваться через подключения в какой-либо удаленной сети. Такое неудобство может привести к существенным финансовым затратам – двойной оплате трафика (первый раз оплачивается удаленная сеть, а во второй раз сеть провайдера). Чтобы не допустить таких ситуаций необходимо на закладке «Сеть », в свойствах протокола TCP/IPv4, нажать кнопку «дополнительно » и в новом открытом окне снять галочку с позиции «». На рисунке можно визуально ознакомиться с этим действием.

Этот вопрос не требовал подробного рассмотрения, если бы не массовые возникновения проблем и незнание причин такого странного поведения VPN соединения у многих системных сотрудников.

Что же такое маршрутизация? Если особо не вдавться в подробности темриналогий то можно сказать, что это совокупность правил, которые определяют маршрут следования данных в связных сетях. Их можно сравнить с дорожными указателями и разметкой. Представьте себе ситуацию: вы попали в совершенно чужой для вас город, где отсуствуют какие-либо знаки и разметка на перекрестках. Вы впадаете в растерянность. Аналогичная ситуация происходит и в сетях. Люые сетевые пакеты осуществляют свое передвижение согласно определенному набору правил – таблиц маршрутизации. Именно благодаря им можно отправить документ на сетевой принтер для его распечатки, а электронное письмо попадет точно адрессату.

Если же вы желаете использовать VPN соединение в качестве работы удаленных клиентов в корпоративной сети, то возникает необходимость настройки маршрутов. Если же не провести этот процесс, то, как тогда пакет самостоятельно определит, что ему необходимо именно через туннель попасть в вашу корпоративную сеть? Вы же не указываете в почтовом письме или телеграмме, что ее нужно доставить «бабушке в деревню».

На сегодняшний день известны несколько способов построения виртуальной сети. Каждый из них подразумевает в себе свою уникальную схему маршрутизации. Давайте рассмотрим их подробней:

Этот вариант функционирует только при условии поддержки со стороны Proxy ARP , позволяющий объеденить две не связные между собой сети в одну целую. Считается, что все хосты расположены на одной физической сети и обмениваются траффиком без дополнительной маршрутизации.

Основными преимуществами этого способа являются простота и полный доступ к сети удаленных клиентов. Однако в таком случае вы получаете низкий уровень безопасности и невозможность разграничения доступа между пользователями локальной сети и VPN клиентам.

В результате клиенты могут получить адреса из диапазона, не являющегося частью локальной сети, но который маршрутизируется из нее.

В таком случае удаленные клиенты выделяются в отдельную подсеть (на картинке это 10.0.1.0/24). При этом на рисунке видно, что обе подсети могут быть составляющими общей сети - 10.0.0.0/23. Таким образом, управление структурой может осуществляться с помощью маршрутизации или маски подсети.

Первый вариант заключается в перемещении компьютеров в сеть 10.0.0.0/23 (для этого необходимо изменить маску сети на 255.255.254.0), что предоставит ему доступ к обеим подсетям.

Второй вариант состоит в направлении пакетов из одной подсети в другую с помощью шлюза. Этот способ лучше подходит для этой ситуации, так как мы получим возможность настраивать правила для разных подсетей, создавая разные уровни доверия.

Для того чтобы получить доступ с клиентского компьютера, находящегося в одной подсети, в другую, следует использовать статическую маршрутизацию. Записи будут иметь такой шаблон:

X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В этом шаблоне сеть - Х.Х.Х.Х, маска сети - Y.Y.Y.Y, а шлюз - Z.Z.Z.Z. для того чтобы добавить маршрут в ОС Windows нужно воспользоваться командой routeadd. Общая запись команды выглядит так:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z

В ОС Linux запись немного меняет свою форму, но в целом остается неизменной:

routeadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Стоит отметить, что команды действуют до первой перезагрузки. Хотя это создает определенные трудности, этим свойством можно воспользоваться при ошибке в создании маршрута. После того как вы убедились, что всё работает правильно, следует добавить постоянные маршруты. Для этого к уже известной нам команде следует добавить ключ –p:

routeadd X.X.X.X mask Y.Y.Y.Y Z.Z.Z.Z -p

Чтобы осуществить это в Ubuntu, после описания интерфейса в файле /etc/network/interfaces , следует добавить строку:

uprouteadd -net X.X.X.X netmask Y.Y.Y.Y gw Z.Z.Z.Z

Теперь вернемся к маршрутам. Для того чтобы предоставить доступ к локальной сети, следует для удаленных клиентов прописать к ней маршрут:

И наоборот: для осуществления доступа из локальной сети к ПК удаленных клиентов следует прописать

Удаленные клиенты имеют адреса, которые не являются частью локальной сети, но могут из нее маршрутизироваться.

Обратите внимание, что эта схема не рассчитана на маршрутизацию из локальной сети в удаленную. Зачастую она используется для предоставления доступа клиентам с низкой степенью доверия. Таким образом, клиентам доступны только опубликованные в VPN ресурсы. Стоит отметить, что для доступа к локальной сети этого недостаточно - дополнительно следует настроить сервер на трансляцию пакетов из удаленной сети в локальную и обратно.

Публикацию ресурса в сети VPN можно осуществить следующими путями: с помощью размещения его на VPN сервере и разрешению доступа к нему из удаленной сети, путем прокинутого порта в удаленную сеть или же подключения ресурса в роли клиента сети . Ниже представлена схема, на которой изображен сервер терминалов с маршрутом 10.0.0.2, доступный по адресу 172.16.0.2 удаленной сети.

Приведенная схема служит для соединения нескольких подсетей в целостную единственную сеть. Такая сеть имеет более сложную структуру. Однако если понять процесс направления пакетов через интерфейсы, сразу все становится на места. При данных условиях X.X.X.X — IP адрес основного офиса, а филиалы имеют серые IP адреса. Роутер офиса осуществляет подключение в качестве клиента. На нем находится VPN сервер.

Теперь поговорим о маршрутизации. Клиенты подсети LAN1 производят передачу пакетов к подсети LAN2 на сетевой шлюз роутера. Равным образом роутер передает пакеты на противоположный конец VPN туннеля. Точно такая же маршрутизация должна быть проведена для подсети LAN2.

Для этого необходимо написать маршрут к LAN2 на клиентах подсети LAN1:

10.0.1.0 mask 255.255.255.0 10.0.0.1

Нужно также прописать маршрут другого конца туннеля на роутере LAN1:

10.0.1.0 mask 255.255.255.0 172.16.0.2

Для клиентов LAN2 маршруты должны иметь следующий вид:

10.0.0.0 mask 255.255.255.0 10.0.1.1

PPTP является простым в реализации протоколом. Но не стоит забывать о том, что не нужно использовать его при работе с важнейшими данными, поскольку PPTP – слабозащищенный протокол.

Созданная нами в тестовой лаборатории схема, которая поможет практически ознакомиться с технологией:

Мы имеем локальную сеть 10.0.0.0/24, в которой расположен роутер, выполняющий функции VPN сервера терминальный сервер. Для VPN была закреплена сеть с маршрутом 10.0.1.0/24. Наружный вид сервера имеет условленный адрес X.X.X.X. Нам необходимо предоставить доступ удаленным клиентам к ресурсам терминального сервера.

Настройка сервера PPTP

Устанавливаем пакет pptpd:

sudo apt-get install pptpd

Для выдачи клиентам указываем диапазон адресов:

remoteip 10.0.1.200-250

Не перезапустив pptpd, невозможно будет увеличить количество адресов, поэтому необходимо задавать их с запасом. Необходимо также найти и переписать строку:

Существует две опции, которые возможно использовать. Это listen и speed . С помощью listen указывается IP адрес от локального интерфейса. Нужно это с целью прослушивания РРТР-соединения. Второй – speed – позволяет с точностью показать VPN-соединения в бит/с. В качестве примера можно взять разрешение для серверов прием РРТР-соединения, но лишь при внешнем интерфейсе:

В файле /etc / ppp / pptpd — options находятся настройки намного тоньше. Принимая настройки «по умолчанию», это будет наиболее соответствовать необходимым требованиям. Для лучшего представления стоит рассказать о нескольких из них.

За шифровку приложенных данных, а также проверку на подлинность несет ответственность секция #Encryption . Любой предположительно опасный протокол типа CHAP, PAP и MS-CHAP, устаревшие протоколы запрещаются опциями:

refuse-pap

refuse-chap

refuse-mschap

Следующим этапом является применение протокола проверки на подлинность (MS-CHAP v2, а также 128-битное MPPE-128):

require-mschap-v2

require-mppe-128

Далее стоит упомянуть о секции #Network и Routing. Секция для использования DNS-серверов, ориентируясь на внутреннюю сеть. Почему это, вероятнее всего, станет весьма выгодным? Потому что позволяет обратить сигнал напрямую к компьютеру через имена, не исключительно через IP. Такое возможно при содержании в DNS всех портативных компьютеров. Но в нашей ситуации вышеуказанная опция совершенно бесполезна. В этом случае нужно всего лишь ввести адрес WINS-сервера через опцию ms-wins .

В том же разделе имеется proxyarp опция. Она включает в себя поддержание с помощью сервера Proxy ARP.

Следующая секция #Miscellaneous и содержащаяся в ней lock-опция. Лимитирует возможности любого клиента всего лишь через одно подключение.

ivanov * 123 *

petrov * 456 10.0.1.201

Первая запись дает возможность подключиться к серверу пользователю, пароль которого 123, а также присваивается персональный IP-адрес. Вторая запись создает следующего пользователя. Она так же выдает ему постоянный адрес (10.0.1.201).

sudo /etc/init.d/pptpd restart

Обратите внимание ! В тех случаях, когда pptpd отказывает в перезапуске , виснет , /var/log/syslog выдает строчку о long config file line ignored, незамедлительно вводите в конце файла /etc/pptpd.conf перенос строчки .

Наконец, сервер полностью подготовлен к работе.

Настройка клиентского компьютера

В большинстве случаев для VPN соединения подходят настройки «по умолчанию», но не будет лишним указать конкретный тип соединения и отключить протоколы шифрования, которые не будут использоваться.

После этого, нужно прописать адреса статических маршрутов и основного шлюза, при этом учитывая особенности структуры сети. Данные вопросы рассматривались в прошлых разделах.

После установки VPN соединения можем пропинговать любой компьютер, входящий в локальную сеть, так мы без особого труда получаем доступ к терминальному серверу:

Внимание, еще одно важное замечание! Зачастую доступ к ПК в локальной сети будет осуществляться по IP адресам. Имеется в виду – путь \\\\10.0.0.1 будет рабочим, а \\\\SERVER – не будет работать . Такой вариант будет весьма непривычным для пользователей и может вызвать дополнительные трудности. От этих проблем можно избавиться несколькими способами:

- Если ваша сеть построена на основе доменной структуры, тогда необходимо для VPN соединения адресом DNS-сервера указать адрес сервера контроллера домена. Можно воспользоваться функцией в настройках сервера ms-dns в /etc/ppp/pptpd-options и данные настройки клиентом будут получаться автоматически.

- Если в вашей сети отсутствует DNS сервер, тогда можно создать WINS -сервер и аналогично настроить для него автоматическую передачу данных для клиентских компьютеров, используя опцию ms-wins.

- Если количество удаленных клиентов невелико, вы можете настроить файлы hosts на каждом из компьютеров, прописав в них строку вида: 10.0.0.2 SERVER. Файл hosts вы можете найти в папке (C:\\Windows\\System32\\drivers\\etc\\hosts).

Основой нашего сервера стал маршрутизатор, использующий WindowsServer 2008 R2. Настройка сервера рассматривалась ранее. Настройки актуальны и для серверов на основе WindowsServer 2003 – 2008 с небольшими особенностями.

Настройка закончена и, в крайнем случае, в процессе запуска мастера, необходимо будет выбрать нужную конфигурацию. При открытии диспетчера сервера , в ролях нужно найти «маршрутизация и удаленный досту п» зайти в ее свойства (открывается при помощи правой кнопки мыши). В появившемся окне, нужно установить переключатель «IPv4 » в состояние локальной сети и вызова по требованию и установить галочку напротив ««.

После данных манипуляций нужно в закладке «безопасность » выбрать проверку подлинности при помощи протокола MS-CHAPV2 и запретить подключение без проверки.

После сохранения изменений, служба перезапустится и добавится роль VPN сервера. В консоли (левая часть) должен появиться пункт «порты», в его свойства нам и нужно зайти. По умолчанию система создает 5 PPTP и 5 L2TP портов . В настройках PPTP устанавливаем галочки напротив подключения по требованию и подключения удаленного доступа . Кроме этого, необходимо указать максимальное количество портов. Все лишние порты рекомендуется отключить.

На данном этапе настройка сервера может считаться оконченным действием. Необходимо лишь определить количество пользователей, для которых будет доступен удаленный доступ к серверу.

Настройка доступа производится разделе локальных пользователей и групп , где находим «свойства пользователя » и разрешаем доступ в разделе «» во «входящих звонках ».

Чтобы удостовериться в правильности всех настроек, нужно подключиться из клиентского компьютера, при этом выбрав нужный нам тип проверки доступа. Список подключенных клиентских компьютеров можно увидеть в консоли, где расположен пункт «».

Для произведения диагностики проблем с подключением в первую очередь необходимо изучать журнал событий, в котором фиксируются все наиболее важные происшествия. В описаниях вы сможете найти полную информацию для быстрого обнаружения и устранения возникшей проблемы.

Видео: Настройка VPN сервера на Windows 7

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate с помощью L2TP/IPsec VPN клиента, встроенного в мобильную операционную систему Android.

- Перейдите в приложение Настройки .

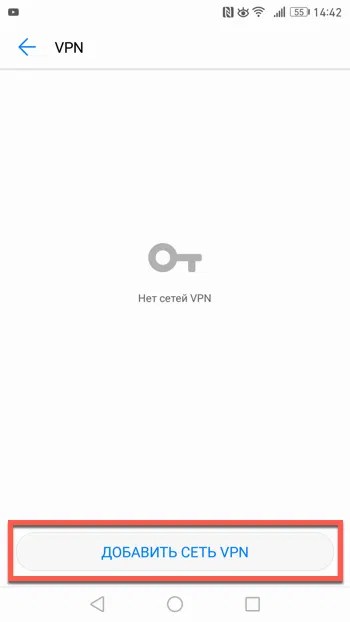

- В секции сетевых настроек нажмите "Еще" и выберите опцию "VPN".

- Нажмите кнопку .

- Откроется экран настройки нового VPN-подключения. Введите произвольное название в поле имя, например, "vpn" и выберите тип подключения L2TP/IPSec PSK .

- На данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ .

- Откройте список публичных серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле “Адрес сервера” на экране конфигурации.

Примечание

- Прокрутите вниз и отметьте галочку “Дополнительно”, если она доступна.

- Введение vpn в поле "Общий ключ IPSec".

- В поле “Маршруты пересылки” введите 0.0.0.0/0 . Убедитесь, что вы правильно ввели значение этого поля. В противном случае, вы не сможете установить подключение к VPN-серверу.

- После этого нажмите кнопку “Сохранить”.

2. Запуск VPN-подключения

- Вы можете в любое время установить новое подключение к VPN-серверу. Откройте настройки VPN, и вы увидите следующий список.

- Введите vpn в поля “Имя пользователя” и “Пароль” при первом использовании. Отметьте галочку “Сохранить учетные данные”. Нажмите кнопку , чтобы установить VPN-подключение

- После установки VPN-подключения у соответствующей записи из списка VPN появится статус Подключено . На устройстве Android может появится уведомление об активации VPN. Нажмите по сообщению, чтобы посмотреть статус текущего подключения.

3. Интернет без ограничений

ip8.com

Данная инструкция демонстрирует, как подключиться к серверу ретрансляции VPN Gate на iPhone / iPad с помощью L2TP/IPsec VPN клиента, встроенного в iOS.

1. Предварительная конфигурация

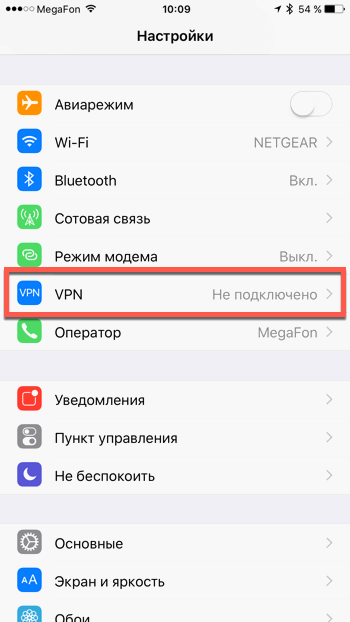

- На главном экране iPhone / iPad выберите приложение Настройки .

- Выберите опцию VPN (или перейдите в меню "Основные > VPN"), затем нажмите Добавить конфигурацию VPN .

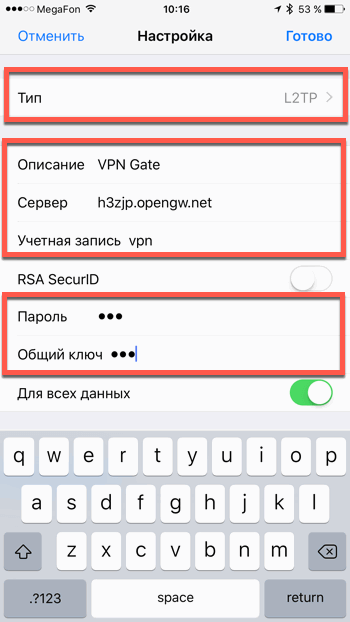

- На странице настроек выберите Тип > L2TP и добавьте название соединения в поле Описание , например "VPN Gate".

- Далее на данном экране нужно ввести либо имя узла, либо IP-адреса сервера из пула открытых серверов VPN Gate http://www.vpngate.net/en/ (для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка).

- Откройте список открытых серверов ретрансляции и выберите VPN-сервер, к которому хотите подключиться.

Важная информация

Для столбца L2TP/IPsec Windows, Mac, iPhone, Android No client required в списке серверов должна быть отмечена галочка, которая сообщает о поддержке настраиваемого протокола L2TP/IPsec.

- Скопируйте имя узла DDNS (идентификатор, который заканчивается на ".opengw.net") или IP-адрес (цифровое значение xxx.xxx.xxx.xxx) и введите его в поле Сервер

на экране конфигурации.

Примечание : рекомендуется использовать имя DDNS - его можно продолжать использовать, даже если соответствующий DDNS IP-адрес в будущем изменится. Тем не менее, в некоторых странах у вас не получиться использовать имя узла DDNS - в этом случае следует использовать IP-адрес.

- Введите vpn в поля "Учетная запись", "Пароль" и "Общий ключ", затем нажмите "Готово".

2. Запуск VPN-подключения

- Вы можете в любое время установить новое подключение к VPN-серверу, выбрав необходимую конфигурацию в меню настроек VPN и установив переключатель Статус в положение "Вкл".

- iOS показывает индикатор "VPN" в верхней панели, если VPN-подключение установлено.

- Перейдя в конфигурацию, вы можете получить следующую информацию: назначенный IP-адрес и время подключения.

3. Интернет без ограничений

Когда соединение установлено, весь трафик будет проходить через VPN-сервер. Вы также можете перейти на сайт ip8.com , чтобы посмотреть глобальный IP-адрес.. Вы сможете увидеть видимое из сети местоположение, которое будет отличаться от вашей фактической локации.

При подключении к VPN вы сможете посещать заблокированные веб-сайты и использовать заблокированные приложения.

Нашли опечатку? Нажмите Ctrl + Enter

Когда дело доходит до установки VPN на Windows, то существует несколько путей развития. Можете скачать специально приложение вашего провайдера, можете установить стороннее OpenVPN приложение, а можете использовать дозвон, чтобы настроить все вручную.

Установка VPN на Windows – процесс весьма легкий, он не займет более нескольких минут. Мы разъясним каждый из трех методов так, чтобы к концу статьи вы уже смогли бы безопасно серфить сеть, даже если за вашей активностью в сети кто-то шпионит.

Что вам понадобится

Вам понадобится аккаунт от вашего провайдера, так что обязательно настройте его перед началом. VPN-компания может попросить у вас подтверждения через электронную почту, не забудьте это сделать.

Если вы еще не готовы перейти на платную подписку, то на этот случай большинство VPN-провайдеров готовы предоставить бесплатный пробный период, который также отлично подойдет для работы. ExpressVPN предлагает 7 дней пробного пользования. Для этого нужно зарегистрироваться через приложение, а не через веб-сайт.

Процесс установки мы будем показывать на Windows 10. Данная статья написана под управлением Windows 10 Home. Если у вас установлена другая версия ОС, то вам не о чем беспокоится. Попробуйте установить софт с помощью Метода 1 (ниже), а потом мы перейдем к чуть более сложным.

Метод 1: ПО VPN-провайдера

Все популярные провайдеры VPN-услуг предоставляют специальное приложение для Windows. Использование подобных приложений обычно является самым быстрым способом подключения ваших устройств. Также у вас будет доступ ко всем серверам сразу без дополнительной настройки каждого.

В нашем примере мы используем ExpressVPN в качестве примера, однако, процесс установки мало отличается от других провайдеров, так что вам просто следует подчерпнуть главное из скриншотов, которые здесь прилагаются. Если же вы все-таки не смогли, то тех.поддержка вашего провайдера вам в помощь.

Итак, начнем:

- Скачайте установщик с веб-сайта вашего провайдера. Если у вас есть имеется код активации, то скопируйте его в буфер обмена.

- Дважды нажмите на установщик. Далее, дайте разрешение приложению вносить изменения в систему.

- Нажмите «Sign In»

- Вставьте код активации, который вы скопировали выше в шаге 1. Если у вас его нет, то советуем вернуться на сайт провайдера и хорошенько поискать.

- Снова нажмите на «Sign In».

- Нажмите Allow, если хотите, чтобы ExpressVPN запускался при включении вашего компьютера. Эта опция необязательная, но бывает весьма полезна.

- Нажмите Allow, если желаете делиться информацией о сбоях и другими техническими сведениями. Если же вы сильно переживаете за свою конфиденциальность, то нажмите на Don’t Allow, чтобы пропустить шаг.

- Нажмите на большую круглую кнопку, чтобы подключиться к месту, которое выбрала система Smart Location ExpressVPN.

Использование специального приложения при установке VPN на Windows дает преимущественную защиту, быстроту и легкость в доступе к некоторым полезным функциям:

- Нажмите на кнопку Choose Location на экране соединения, чтобы легко переключаться между серверами, которые предоставляет ExpressVPN. Вся информация о соединениях уже предустановлена в приложении, так что вам не понадобится ее дополнительно подгружать.

- Сетевой замок или Killswitch предотвращает выход вашего компьютера в Интернет в случае разрыва VPN-соединения. Это защитит вас от случайного пренебрежения VPN. Можете найти выключатель, нажав на бургер-меню (три горизонтальные линии) в верхнем левом углу, а затем нажав на Options.

На экране имеется еще одна полезная функция. Если вы желаете, чтобы к вашей сети был доступ у всех ваших компьютеров и принтеров, то поставьте галочку напротив пункта Allow access to local network devices such as network shares or printers

Это приходится весьма кстати, когда вы используете VPN в офисной сети или в бизнес-центре, когда путешествуете. Ваш интернет-трафик все еще туннелируется, но вы можете получить доступ к локальной сети, если вам это необходимо. Это единственная опция, которую стоит поменять, чтобы ваш VPN заработал так, как вы хотите.

Метод 2: OpenVPN

Приложение вашего провайдера должно работать хорошо. Но в качестве альтернативы вы можете использовать OpenVPN, что является сторонним приложением с открытым исходным кодом. Это означает, что код данного приложения доступен каждому желающему при изучении. Данный факт придает немного уверенности в безопасности данного приложения.

OpenVPN – крайне минималистическая программа, у нее даже интерфейса как такого нет. Большинство настроек делается через трею, которая скрывается за стрелочкой в нижнем правом углу вашего экрана.

Вот как вам быстро разобраться с вашим VPN. Мы снова используем ExpressVPN, но шаги схожи для большинства провайдеров:

- Скачайте программное обеспечение OpenVPN с сайта OpenVPN https://openvpn.net. Не забудьте проверить адрес сайта, его безопасность и прочие нюансы перед загрузкой. Самой быстрой и простой опцией является файл установщика.

- Дважды кликните на скачанный файл, чтобы начать установку.

- Нажмите «Далее».

- Просмотрите условия соглашения, и если вы довольны, то нажмите, что согласны.

- На экране выбора компонентов доступна пользовательская установка. Как стоит по умолчанию показано на экране, и данная сборка отлично работает. Нажимаем «Далее».

- Выбираем путь установки. Опять же, путь по умолчанию выбран прекрасно. Так что не стоит его менять без веских на то причин. Жмем «Установить».

Процесс установки может остановиться и попросить от вас установки TAP. Это естественный компонент VPN-соединения, так что вам не о чем переживать. Жмите «Установить».

Примечание: если нажмете «Не устанавливать», то ваше OpenVPN соединение, возможно, не будет работать.

Завершение установки:- После завершения установки появится соответствующее сообщение в окне логов установки. Нажмите «Далее».

- Установка завершена. В последнем окне будет представлен пункт, который при желании покажет вам текстовый файл ReadMe. В нем содержится краткая информация. Если не желаете его открывать, то просто уберите галочку перед тем, как нажать «Завершить».

На этом шаге вам нужно войти в ваш аккаунт провайдера на сайте. Вам следует найти данные соединения OpenVPN и сопутствующие файлы.

Вот скриншот того, что вам следует искать в ExpressVPN, например. Для того, чтобы это найти нажмите Set up ExpressVPN on all your devices, затем Manual config. Убедитесь, что по правую сторону выбран OpenVPN.

Пролистайте немного вниз и вы найдете необходимую информацию: имя пользователя и пароль от вашего OpenVPN соединения, а также список доступных серверов. У каждой локации имеется специальный загружаемый файл, который называется файлом конфигурации. Вам необходимо загрузить по крайней мере один из них. Если не уверены в том, какой хотите загрузить, то советуем выбирать тот, что ближе всего к вам.

Продолжаем процесс:- Найдите файлы, которые только что скачали, и переместите их в C:\Program Files\OpenVPN\config

- Перейдите в OpenVPN GUI, который находится в вашем меню запуска. Также у вас должен быть ярлык на рабочем столе. Запускайте откуда удобно.

- В трее найдете маленькую иконку OpenVPN; нажмите правой кнопкой мыши по ней и увидите имя файла(ов) конфигурации, которые вы переместили в нужную папку. Переместите курсор чуть правее и нажмите «Подключиться» в появившемся меню.

- У вас попросят имя пользователя и пароль. Вернитесь в ваш браузер и скопируйте входные данные со страницы настройки OpenVPN. Не используйте данные, которые применяются для входа на веб-сайт, это другое.

- Нажмите ОК.

Иконка в трее горит зеленым цветом, это означает, что мы подключены. Чтобы посмотреть статус соединения, достаточно подержать курсор на иконке, и щелкнуть правой кнопкой мыши, чтобы отключиться.

Метод 3: Настройка вручную при помощи Дозвона

В нашем примере подключения через ручную настройку мы используем Windows 10. В данном методе не требуется загрузка какого-либо VPN ПО. Вместо этого мы используем L2TP/IPSec при помощи Дозвона (Dialer).

В других версиях Windows и для других провайдеров требования будут отличаться от шага к шагу. Но вы должны понять главную мысль всего процесса.- Войдите на сайт ExpressVPN. Нажмите Set up ExpressVPN on all your devices, затем Manual Config. Теперь справа выберите и нажмите кнопку PPTP & L2TP-IPSec.

- Листайте вниз, пропускайте имя пользователя и пароль, а также список северов. Под ними вы найдете кнопку, на которой написано Download Windows Dialers. Нажмите на нее и держите браузер открытым.

- Найдите и извлеките zip-файл в папку.

- Найдите файл, который именуется ExpressVPN Windows L2TP, и дважды нажмите на него.

- После небольшой паузы вы увидите окно сетевого подключения. Нажмите на Свойства.

- Перейдите во вкладку Безопасность и проверьте, чтобы галочка стояла напротив пункта Microsoft CHAP Version 2. Она стоит по умолчанию, но это очень важный пункт, так что лучше перепроверить.

- После проверки вам следует выбрать уровень шифрования, который вы предпочитаете. Выберите Optional…, Require encryption…, или Maximum strength. Только не выбирайте «No encryption allowed…», потому что это разорвет ваше соединение.

- Нажмите на кнопку Расширенных настроек, которая находится прямо над ниспадающим списком уровней шифрования. В поле предварительного ключа напишите 12345678 и нажмите ОК.

- Нажмите снова ОК, чтобы закрыть окно Свойств.

Вас должно было вернуть в окно Сетевых соединений. Все доступные сервера показаны в выпадающем списке. Выберите один из ниже, чтобы проверить соединение. Не имеет значения, какой вы выберите, но все же лучше начинать проверку с того, что находится ближе к вам территориально, чтобы точно знать, что все работает.

Последним шагом нужно заполнить данные входа для L2TP. Эти данные находятся в вашем открытом браузере.

Нажмите «Подключиться», чтобы убедиться, что все работает. Вот и все!

Нужна еще помощь?

Если соединение не удалось, то лучше всего отступить на несколько шагов назад и попробовать самый легкий метод: открыть приложение вашего провайдера. Если все заработало, значит вы где-то что-то не так настроили в OpenVPN или в настройках вручную.

Если же приложение вашего провайдера не работает, то, возможно, вы забыли подтвердить ваш аккаунт. Проверьте электронную почту на наличие писем с верификационными ссылками. Если вам все еще не повезло, то свяжитесь с их отделом тех.поддержки, это самый легкий способ получить необходимую информацию.

- Выбираем путь установки. Опять же, путь по умолчанию выбран прекрасно. Так что не стоит его менять без веских на то причин. Жмем «Установить».

- На экране выбора компонентов доступна пользовательская установка. Как стоит по умолчанию показано на экране, и данная сборка отлично работает. Нажимаем «Далее».

- Просмотрите условия соглашения, и если вы довольны, то нажмите, что согласны.

Лучшие VPN-сервисы для Windows в 2018 году:

Отказ от ответственности : Эта статья написана только для образовательных целей. Автор или издатель не публиковали эту статью для вредоносных целей. Если читатели хотели бы воспользоваться информацией для личной выгоды, то автор и издатель не несут ответственность за любой причиненный вред или ущерб.Стали обыденностью. Правда, никто особо не задумывается над тем, что стоит за понятием типа «VPN, настройка, использование и т. д.». Большинство пользователей предпочитает не лезть в дебри компьютерной терминологии и использовать стандартные шаблоны. А зря. Из знаний о таких подключениях можно извлечь массу выгод, например, увеличить трафик или скорость подключения и т. д. Давайте посмотрим, что же на самом деле представляет собой подключение к виртуальной сети на примере взаимодействия операционных систем Windows на стационарном компьютерном терминале и Android на мобильном девайсе.

Что такое VPN

Начнем с того, что VPN-настройка невозможна без общего принципа понимания сути создаваемого или используемого подключения.

Если объяснять простыми словами, в такой сети обязательно присутствует так называемый маршрутизатор (тот же роутер), предоставляющий компьютерам или мобильным устройствам, пытающимся подключиться к существующей сети, стандартные дополнительные IP-адреса для доступа в «локалку» или Интернет.

При этом виртуальная сеть, в которой имеется активированная настройка VPN-подключения, воспринимает любое устройство, к ней подключенное, с присвоением уникального внутреннего IP-адреса. Диапазон таких адресов составляет в обычном стандарте от нуля до значения 255.

Что самое интересное, даже при выходе в Интернет внешний IP-адрес устройства, с которого производится запрос, определить не так уж и просто. На это есть несколько причин, о которых будет сказано ниже.

Простейшая настройка VPN для "Андроид"

Практически все виртуальные сети с использованием беспроводного подключения по типу Wi-Fi работают по одному принципу - присвоение свободных IP-адресов из имеющегося диапазона. Неудивительно, что любое мобильное устройство может быть запросто к ним подключено (но только при условии, что оно поддерживает соответствующие протоколы подключения).

Впрочем, сегодня любые смартфоны или планшеты на основе ОС Android имеют в своем функционале опцию подключения того же Wi-Fi. Сеть определяется автоматически, если девайс находится в зоне ее покрытия. Единственное, что может понадобиться, так это только ввод пароля. Так называемые «расшаренные» (share) не требуют пароля вообще.

В данном случае нужно на смартфоне или планшете зайти в основные настройки и активировать подключение Wi-Fi. Система сама определит наличие радиомодулей на расстоянии 100-300 метров от аппарата (все зависит от модели раздающего маршрутизатора). После определения сети отобразится меню со всеми доступными подключениями с указанием их блокировки. Если на сети имеется значок навесного замка, она защищена паролем (впрочем, в сообщении это будет указано изначально). Знаете пароль - вводите.

В сетях общего пользования, где вход при помощи пароля не предусмотрен, и того проще. Сеть определилась? Все. Кликаем на подключение и пользуемся. Как уже понятно, VPN-настройка в данном случае не требуется вообще. Другое дело, когда нужно использовать настройки Windows или другой операционной системы (даже мобильной) для создания подключения или же присвоения компьютерному терминалу или ноутбуку статуса раздающего VPN-сервера.

Создание и в Windows

С «операционками» семейства Windows не все так просто, как думает большинство пользователей. Конечно, автоматическое распознавание сети или подключения посредством Wi-Fi, ADSL или даже прямого подключения через сетевую карту Ethernet они производят (при условии наличия установленного оборудования). Вопрос в другом: если раздающим является не роутер, а ноутбук или стационарный компьютер, как выкрутиться из этой ситуации?

Основные параметры

Тут придется покопаться в настройках VPN. Windows как операционная система рассматривается в первую очередь.

Сначала нужно обратить внимание даже не на настройки самой системы, а на ее сопутствующие компоненты. Правда, при создании подключения или использования его по максимуму придется настраивать некоторые протоколы типа TCP/IP (IPv4, IPv6).

Если провайдер не предоставляет такие услуги в автоматическом режиме, придется производить настройки с указанием заранее полученных параметров. К примеру, при автоподключении поля в свойствах интернет-браузера для заполнения будут неактивными (там будет стоять точка на пункте «Получить IP-адрес автоматически»). Именно поэтому не придется прописывать значения маски подсети, шлюза, DNS- или WINS-серверов вручную (тем более это касается серверов прокси).

Настройки роутера

Независимо от того, производится ли настройка VPN ASUS-ноутбука или терминала (впрочем, и любого другого устройства), общим является все-таки доступ в сеть.

Для правильной необходимо зайти в его собственное меню. Осуществляется это при помощи любого интернет-браузера при условии прямого подключения роутера к компьютеру или ноутбуку.

В адресном поле вводится значение 192.168.1.1 (это соответствует большинству моделей), после чего следует активировать функцию включения (задействования параметров маршрутизатора в расширенном режиме). Обычно такая строка выглядит как WLAN Connection Type.

Использование VPN-клиентов

VPN-клиенты являются достаточно специфичными программами, работающими по подобию анонимных прокси-серверов, скрывающих истинный IP-адрес пользовательского компьютера при доступе в локальную сеть или в Интернет.

Собственно, применение программ такого типа сводится практически к полному автоматизму. VPN-настройка в данном случае, в общем-то, и не важна, поскольку приложение само перенаправляет запросы с одного сервера (зеркала) на другой.

Правда, с настройкой такого клиента придется немного повозиться, особенно если хочется сделать в домашней виртуальной сети максимум доступных подключений. Тут придется выбирать между программными продуктами. И надо отметить, что некоторые приложения, самые маленькие по размеру, иногда превосходят коммерческую продукцию многих известных брендов, за которые еще и приходится платить (кстати, и деньги немалые).

А как же TCP/IP?

Само собой разумеется, что практически все вышеуказанные настройки в той или иной степени затрагивают протокол TCP/IP. На сегодняшний день для комфортного и не придумано ничего лучше. Даже удаленные анонимные прокси-серверы или локальные хранилища данных все равно используют эти настройки. Но с ним нужно быть осторожными.

Лучше всего перед изменением параметров обратиться к провайдеру или к системному администратору. Но четко нужно помнить одно: даже при задании значений вручную, как правило, маска подсети имеет последовательность 255.255.255.0 (в может изменяться), а все адреса IP начинаются со значений 192.168.0.X (последняя литера может иметь от одного до трех знаков).

Заключение

Впрочем, все это тонкости компьютерных технологий. Тот же самый клиент VPN для "Андроид" может обеспечивать связь между несколькими интеллектуальными устройствами. Вот только самая большая загвоздка состоит в том, стоит ли задействовать такое подключение на мобильном гаджете.

Если вы заметили, особо в технические подробности мы не вдавались. Это, скорее, описательная инструкция насчет общих понятий. Но даже тот простой пример, думается, поможет, так сказать, уразуметь саму суть вопроса. Более того, при его четком понимании вся проблема сведется только к настройкам системы, что никак не скажется на конкретном пользователе.

Но тут нужно быть очень осторожным. Собственно, для тех, кто не знает, что такое VPN- подключение, это мало что даст. Для более продвинутых пользователей стоит сказать, что создавать виртуальную сеть собственными средствами ОС Windows не рекомендуется. Можно, конечно, использовать начальные параметры настройки, однако, как показывает практика, лучше иметь в запасе какой-то дополнительный клиент, который всегда будет как козырь в рукаве.