Как выглядит чистый файл hosts windows 7. Чистый файл hosts

Немного терминологии

DNS (англ. аббревиатура от Domain Name System ) – Служба доменных имен. Устанавливает соответствие между числовыми IP -адресами и текстовыми именами.

DNS (англ. аббревиатура от Domain Name Server ) – сервер доменных имён; служебный компьютер локальной или Глобальной Сети, переводящий имена компьютеров в доменных записях в .

DNS-кэш (кэш распознавателя DNS ) – временное хранилище предыдущих DNS -запросов на локальном . Снижает время выполнения запроса, уменьшает сетевой и интернет-трафик.

host (англ.) – главная вычислительная машина; хост, любое устройство, подключенное к сети и использующее протоколы TCP /IP .

IP (англ. Internet Protocol ) – Интернет-протокол; протокол сетевого уровня из набора протоколов Интернет.

IP-адрес (англ. IP address ) – используется для идентификации узла в сети и для определения информации маршрутизации. Состоит из идентификатора сети (network ID ) и идентификатора хоста (host ID ).

Name Resolution (англ.) – разрешение доменных имен; процесс преобразования имени компьютера в соответствующий .

Name Resolution Service – сервис разрешения имен; в сетях TCP /IP преобразует имена компьютеров в и наоборот.

TCP/IP (англ. аббревиатура от Transmission Control Protocol/Internet Protocol ) – протокол управления передачей информации, основной протокол транспортного и сеансового уровней, обеспечивающий надёжные полнодуплексные потоки. Предназначен для использования в Глобальной Сети и для объединения неоднородных сетей.

URL (англ. аббревиатура от Uniform Resource Locator ) – унифицированный указатель информационного ресурса; стандартизованная строка символов, указывающая местонахождение ресурса в сети Интернет.

Что такое hosts -файл

hosts -файл в Windows и других операционных системах используется для связи (сопоставления) имен хостов (узлов, серверов, доменов) с их (name resolution ).

В hosts -файле по умолчанию прописан всего один (127.0.0.1), зарезервированный для localhost , то есть для локального .

Файл hosts представляет собой обычный текстовый файл (не имеющий расширения).

Дисковый адрес файла hosts :

Windows 95\98\ME – \WINDOWS\ ;

Windows NT \2000\ \ \ – \Windows\System32\drivers\etc\ .

Когда интернет-пользователь набирает в своем веб-браузере адрес (URL ) какого-либо сайта (веб-страницы) и нажимает Enter :

– браузер пользователя проверяет в hosts -файле, не является ли введённое имя собственным именем компьютера (localhost );

– если нет, то браузер ищет запрашиваемый адрес (имя хоста) в файле hosts ;

– если имя хоста найдено, браузер обращается к соответствующему этому хосту , указанному в hosts -файле;

– если имя хоста не обнаружено в файле hosts , тогда браузер обращается к (DNS -кэш);

– если имя хоста найдено в кэше, браузер обращается к соответствующему этому хосту , сохраненному в кэше DNS ;

– если имя хоста не обнаружено в кэше распознавателя DNS , браузер обращается к DNS -серверу;

– если запрашиваемая веб-страница (сайт) существует, DNS -сервер переводит заданный пользователем URL -адрес в ;

– веб-браузер загружает запрошенный ресурс.

История возникновения hosts -файла

# Copyright (c) 1993-1999 Microsoft Corp.

#

#

# space.

#

#

# For example:

#

127.0.0.1 localhost

# Copyright (c) 1993-2006 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 localhost

::1 localhost

# Copyright (c) 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

# localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

Использование hosts -файла

hosts -файл можно использовать для ускорения работы в Глобальной Сети и сокращения трафика – вследствие уменьшения запросов к DNS -серверу для часто посещаемых ресурсов.

Например, вы часто загружаете ресурсы google.ru и google.com . Откройте файл hosts и после строки 127.0.0.1 localhost введите строки

209.85.229.104 google.ru

74.125.232.20 google.com

Это позволит веб-браузеру не обращаться к серверу DNS , а сразу устанавливать соединение с сайтами google.ru и google.com .

Иногда hosts -файл используют для блокировки нежелательных ресурсов (например, рассылающих и вредоносное программное обеспечение). Для этого нужно после строки 127.0.0.1 localhost ввести строку

127.0.0.1 URL_блокируемого_ресурса

Суть этой манипуляции в том, что блокируемый ресурс сопоставляется с 127.0.0.1, который является адресом локального компьютера, – поэтому нежелательный ресурс не будет загружаться.

Правила редактирования hosts -файла

1. Каждый элемент должен располагаться в отдельной строке.

2. должен начинаться с первой позиции строки, за ним (в этой же строке) должно следовать соответствующее ему имя хоста.

3. и имя узла должны разделяться хотя бы одним пробелом.

4. Комментарии должны предваряться символом # .

5. Если комментарии используются в строках соответствия доменных имён, они должны следовать за именем узла и отделяться от него символом # .

Использование hosts -файла вирусописателями

Злоумышленники давно уже облюбовали hosts -файл, – с его помощью на заражённом подменяются настоящие адреса веб-ресурсов. После этого веб-браузер перенаправляет пользователя на сайты с вредоносным , или, например, блокирует доступ к сайтам производителей антивирусов.

Вредоносное маскирует модификацию hosts -файла следующим образом:

– чтобы затруднить обнаружение строк, добавленных вирусом, они записываются в конец файла – после пространной пустой области, образуемой в результате многократного перевода строк;

– после этого оригинальному hosts -файлу присваивается атрибут Скрытый (по умолчанию скрытые файлы и папки не видны);

– создается ложный hosts -файл, который в отличие от настоящего файла hosts (не имеющего расширения) имеет расширение .txt (по умолчанию для зарегистрированных типов файлов расширения не отображаются):

hosts -файл: как устранить последствия вирусной атаки

Откройте hosts -файл (если вирус установил файлу атрибут Скрытый , потребуется в Свойствах папки включить опцию Показывать скрытые файлы и папки ) ;

– появится окно Windows с сообщением «Не удалось открыть следующий файл…» ;

– установите переключатель Выбор программы из списка вручную –> OK ;

– в окне Выбор программы в прокручиваемом списке Программы выделите Блокнот –> OK ;

– файл hosts откроется в Блокноте ;

– удалите все строки, кроме 127.0.0.1 localhost ;

– сохраните hosts -файл.

Валерий Сидоров

Hosts - текстовый файл, содержащий базу данных доменных имен и используемый при их трансляции в сетевые адреса узлов. Запрос к этому файлу имеет приоритет перед обращением к DNS-серверам. В отличие от DNS, содержимое файла контролируется администратором компьютера. Все вышеприведенное означает, что с помощью данного файла вы очень легко и просто сможете настроить доступ к любому из существующих интернет-ресурсов. Допустим, вы захотели заблокировать доступ к одной из популярных социальных сетей, например, . Для этого вам придется прописать всего лишь несколько строк в hosts и сохранить изменения. После этого любой пользователь, воспользовавшийся вашим компьютером, банально не сможет попасть в ВК, поскольку доступ будет запрещен. Конечно, при наборе минимальных знаний, этот запрет легко обходится.

Обычный пользователь теоретически ничего не должен знать о файле хостс, поскольку это ему просто ни к чему. Увы, современные реалии таковы, что нам приходится изучать много нового. Дело в том, что в последние несколько лет появилось очень много мошеннических организаций, которые используют hosts для кражи персональной информации, а также для отъема денег у человека, путем перенаправления его на другие сайты с целью вымогательства. Что бы вы поняли, о чем я говорю, приведу такой пример. Допустим, вы решили зайти на тот же ВК. Только вместо своей страницы вы видите предупреждение, в котором вас просят отправить СМС на короткий номер с целью удостовериться в том, что вы реальный человек, а не робот. Причины могут быть и другими, в данном случае это не имеет значения. Вы отправляете сообщение, после чего с вашего счета начинают списываться деньги. Это и есть мошенничество, фигурантом которого вы стали. Необходимо сразу же позвонить своему оператору связи, объяснить ситуацию и попросить вернуть деньги на счет. Скорее всего, придется написать письменное заявление, после чего вам вернут средства, так как они были сняты со счета незаконно.

Как же такое могло произойти? С помощью файла хостс вас автоматически перенаправляет на мошеннический сайт, который только внешним видов напоминает привычный ВКонтакте, при этом адрес в строке может быть реальным (то бишь vk.com). Тем не менее, это не ВК. Что бы удостовериться в этом, можно открыть hosts и увидеть лишние строки вида 111.222.333.333 vk.com, с помощью которых и происходит перенаправление.

Возникает еще один вопрос — как может меняться хостс? Да очень просто: для этого вам необходимо всего лишь занести троян на ПК, который проделает всю операцию без вашего ведома. А подцепить его можно практически на любом сайте.

Итак, теперь переходим к основному вопросу, а именно: как выглядит файл ? Скажу сразу, что он немного различается в зависимости от операционной системы.

Windows XP

# Copyright (c) 1993-1999 Microsoft Corp.

#

#

# space.

#

#

# For example:

#

127.0.0.1 localhost

Windows Vista

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

127.0.0.1 localhost

::1 localhost

Windows 7 и 8

# Copyright (c) 1993-2006 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host

# localhost name resolution is handle within DNS itself.

# 127.0.0.1 localhost

Как видите, файлы между собой практически не отличаются за некоторым отличием. Тем не менее, для каждой операционной системы я рекомендую использовать свой hosts. Просто копируйте указанные данные.

К слову, файлы находятся в следующих разделах:

- В Windows XP/2003/Vista/7/8 C:\WINDOWS\system32\drivers\etc\hosts

- В Windows NT/2000: C:\WINNT\system32\drivers\etc\hosts

Если у вас нет возможности или желания самостоятельно менять данный файл, вы можете воспользоваться утилитой под названием , о которой я недавно рассказывал — она автоматически изменяет содержимое hosts, если в нем присутствуют лишние символы.

Файл hosts предназначен для сопоставления имен доменов (сайтов), которые записываются при помощи символов, и соответствующих IP-адресов (например, 145.45.32.65), которые записываются в виде четырех значений чисел. Вы можете открыть любой сайт в браузере не только после ввода его имени, но и после ввода IP-адреса этого сайта.

В Windows запрос к файлу hosts имеет приоритет, по сравнению к запросу DNS-серверам. При этом, содержимое этого файла контролирует сам администратор компьютера.

Поэтому, довольно часто вредоносные программы пытаются изменить содержание файла хостс. Для чего они это делают?

Они это делают для блокировки доступа к популярным сайтам, или для перенаправления пользователя на другие сайты. Там, в лучшем случае, ему продемонстрируют рекламу, а в худшем, будет открыта поддельная страница популярного ресурса (социальная сеть, окно сервиса электронной почты, сервис онлайн банкинга и т. п.), с просьбой ввести для входа на поддельный сайт данные от своей учетной записи.

Таким образом, из-за невнимательности пользователя, злоумышленник может получить доступ к данным пользователя, и нанести ему ущерб.

Где находится файл hosts?

Файл hosts расположен в папке с операционной системой Windows, обычно, это диск «С» на компьютере пользователя.

Путь к файлу hosts будет таким:

C:\Windows\System32\drivers\etc\hosts

Вы можете вручную пройти этот путь, или сразу открыть папку с файлом хост, с помощью специальной команды.

Для быстрого доступа к файлу, нажмите на клавиатуре сочетание клавиш «Windows» + «R». После этого откроется окно «Выполнить». В поле «Открыть» введите или путь к файлу (смотрите выше), или одну из этих команд:

%systemroot%\system32\drivers\etc %WinDir%\System32\Drivers\Etc

Этот файл не имеет расширения, но его можно будет открыть и отредактировать в любом текстовом редакторе.

Стандартное содержание файла hosts

В операционной системе Windows, файл «hosts» имеет следующее стандартное содержание:

# Copyright (c) 1993-2009 Microsoft Corp. # # This is a sample HOSTS file used by Microsoft TCP/IP for Windows. # # This file contains the mappings of IP addresses to host names. Each # entry should be kept on an individual line. The IP address should # be placed in the first column followed by the corresponding host name. # The IP address and the host name should be separated by at least one # space. # # Additionally, comments (such as these) may be inserted on individual # lines or following the machine name denoted by a "#" symbol. # # For example: # # 102.54.94.97 rhino.acme.com # source server # 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. # 127.0.0.1 localhost # ::1 localhost

Этот файл аналогичен по своему содержанию в операционных системах Windows 7, Windows 8, Windows 10.

Все записи, которые начинаются с символа решетки #, и далее до конца строки, по большому счету не имеют значения для Windows, так как это комментарии. В этих комментариях объясняется, для чего предназначен данный файл.

Здесь написано, что файл hosts предназначен для сопоставления IP-адресов именам сайтов. Записи в файле хостс нужно будет производить по определенным правилам: каждая запись должна начинаться с новой строки, сначала пишется IP-адрес, а затем минимум после одного пробела имя сайта. Далее после решетки (#), можно будет написать комментарий к вставленной в файл записи.

Эти комментарии никак не влияют на работу компьютера, вы даже можете удалить все эти записи, оставив только пустой файл.

Вы можете отсюда скачать стандартный файл hosts для установки на свой компьютер. Его можно использовать для замены модифицированного файла, если вы не хотите самостоятельно редактировать файл хостс на своем компьютере.

На что следует обратить внимание

Если данный файл на вашем компьютере ничем не отличается от этого, стандартного файла, то это значит, что никаких проблем, которые могли возникнуть, из-за изменения данного файла вредоносными программами, на вашем компьютере нет.

Обратите особое внимание на содержимое файла, которое расположено после этих строк:

# 127.0.0.1 localhost # ::1 localhost

В файл хост могут быть вставлены дополнительные записи, которые добавляются сюда некоторыми программами.

Например, на этом изображении, вы можете увидеть, что к стандартному содержимому файла hosts, программа добавила некоторые записи. Между закомментированными строками, были вставлены дополнительные записи для выполнения определенных действий. Это было сделано для того, чтобы в процессе установки программ на мой компьютер, данная утилита отсекала нежелательное программное обеспечение.

Здесь могут быть дополнительные строки, такого типа: сначала «набор цифр», а далее после пробела, «название сайта», добавленные для того, чтобы, например, отключить рекламу в программе Skype, или заблокировать доступ к какому-нибудь сайту.

Если вы сами ничего не добавляли в файл hosts, и не используете упомянутую в этой статье программу (Unchecky), то вы можете смело удалить из файла хост непонятные записи.

Для чего изменяют файл хостс?

Файл hosts изменяют для того, чтобы заблокировать доступ к определенному ресурсу в интернете, или для того, чтобы перенаправить пользователя на другой сайт.

Обычно, первоначально вредоносный код выполняется после запуска скачанной из интернета программы. В этот момент, автоматически вносятся изменения в свойства ярлыка браузера, и довольно часто добавляются дополнительные строки в файл hosts.

Для блокирования какого-либо сайта (например, сайт ВКонтакте) вносятся строки подобного вида:

127.0.0.1 vk.com

Для некоторых сайтов может быть внесено два варианта имени сайта с «www», или без этой аббревиатуры.

Вы сами можете заблокировать нежелательные сайты на своем компьютере, добавив в файл хост подобную запись:

127.0.0.1 название_сайта

В этой записи IP-адрес (127.0.0.1) - это адрес в сети вашего компьютера. Далее идет название сайта, который вам необходимо заблокировать (например, pikabu.ru).

В итоге, после ввода имени сайта, вы увидит пустую страницу со своего компьютера, хотя в адресной строке браузера будет написано название данной веб-страницы. Этот сайт будет заблокирован на вашем компьютере.

При использовании перенаправления, после ввода названия нужного сайта, в браузере пользователя будет открыт совсем другой сайт, обычно, это веб-страница с рекламой, или поддельная страница популярного ресурса.

Для перенаправления на другой сайт, в файл хост добавляются записи такого вида:

157.15.215.69 название_сайта

Вначале идет набор цифр – IP адрес (я написал здесь случайные цифры для примера), а далее, после пробела, латинскими буквами будет написано название сайта, например, vk.com или ok.ru.

Схема работы этого метода примерно такая: нехорошие люди специально создают фейковый (поддельный) сайт, с выделенным IP адресом (иначе этот метод не будет работать). Далее на компьютер пользователя попадает инфицированное приложение, после запуска которого, в файле hosts производятся изменения.

В результате, когда пользователь набирает в адресной строке браузера название популярного сайта, то его вместо нужного сайта, перебрасывают совсем на другой сайт. Это может быть фейковая страница социальной сети, которая предназначена для кражи личных данных пользователя, или сайт с навязчивой рекламой. Очень часто, с такого подставного сайта, идут редиректы (перенаправления) на множество других специально созданных страниц с рекламой.

Как отредактировать файл hosts

Вы можете сами изменить содержание файла хост, отредактировав его при помощи текстового редактора. Один из самых простых способов, для получения возможности изменения файла, - открыть файл hosts в Блокноте, открыв программу от имени администратора.

Для этого, создайте ярлык утилиты Блокнот на Рабочем столе, или запустите приложение в стандартных программах, которые находятся в меню «Пуск». Для запуска, сначала кликните по ярлыку программы правой кнопкой мыши, а затем выберите в контекстном меню пункт «Запуск от имени администратора». После этого будет открыто окно текстового редактора Блокнот.

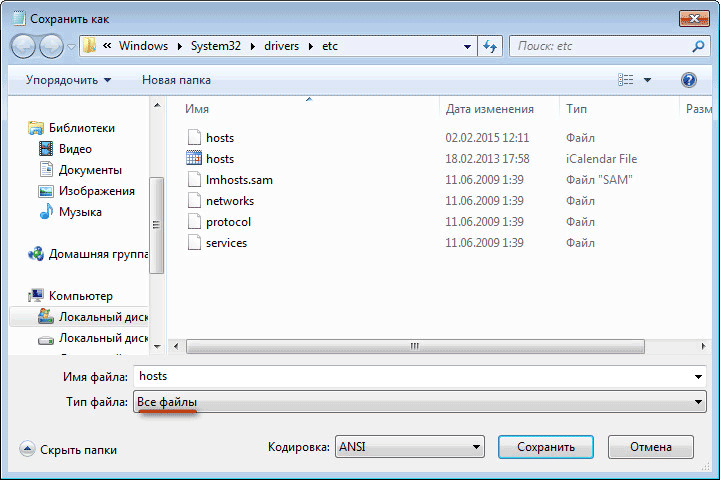

C:\Windows\System32\drivers\etc

После открытия папки «etc», вы не увидите файл «hosts», так как в Проводнике будет выбрано отображение текстовых файлов. Выберите настройку «Все файлы». После этого, файл хостс будет отображен в этой папке. Теперь вы можете открыть файл хостс в Блокноте, для его редактирования.

После завершения редактирования, изменения в файле hosts. Обратите внимание на то, что тип файла при сохранении, должен быть таким: «Все файлы».

Выводы статьи

В том случае, если вредоносная программа изменила записи в файле hosts, вы можете заменить модифицированный файл на стандартный, или отредактировать содержимое данного файла, удалив оттуда ненужные записи.

Как изменить файл hosts (видео)

После ввода в браузере необходимый сайт, предположим Google.com, браузер последовательно (согласно приоритету) ищет сопоставление этого доменного имени IP-шнику (потому что именно с IP адресами работают сетевые устройства).

а) проверяется указанный сайт в hosts-файле, если он находит сопоставление (предположим в hosts-файле прописано 1.1.1.1 Google.com) то соответственно вам откроется содержимое IP - 1.1.1.1, если указного доменного имени нет, переходит к следующему шагу;

б) проверяется кэш-dns (если вы до этого открывали Google.com, то скорее всего IP этого сайта сохранилось в кэше DNS вашего компьютера/ ноутбука), если там указан IP сайта, то вам открывается страница, если нет приступает к на последней стадии;

в) запрос идет к DNS серверу (он прописывается вручную в настройках сетевого подключения или выдается по DHCP), если в DNS сервере нет указанного сайт, он "спросит" у другого DNS сервера, пока его не найдет (если конечно он вообще существует) и сайт успешно откроется.

Файл hosts находится по пути C:\Windows\System32\Drivers\etc\hosts (если С- системный диск). Открыть его можно обычным блокнотом. Если вы не вносили изменения в файл hosts, то там будет прописано следующее:

|

Файл hosts в Windows XP:

127.0.0.1 localhost |

Файл hosts в

Windows Vista:

127.0.0.1 localhost |

|

Файл hosts в

Windows 7:

# 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself. |

Файл hosts в Windows 8 # Copyright (c) 1993-2009 Microsoft Corp. # localhost name resolution is handled within DNS itself. |

Как видите вне зависимости от версии файл host не особо отличаются, но вот если над файлом hosts "поработал" вирус туда могут быть добавленны различные сайты и IP-шники. Например:

127.0.0.1 ftp.kаspеrskylab.ru

127.0.0.1 ids.kаspеrsky-labs.com

127.0.0.1 vk.com

127.0.0.1 drweb.com

Подобные добавления в файле не дают вам зайти на указанные сайты.

1.2.3.4 ftp.kаspеrskylab.ru

1.2.3.4 ids.kаspеrsky-labs.com

1.2.3.4 vk.com

1.2.3.4 drweb.com

Подобные добавления в файле при открытии указанных сайтов перенапрявлют вас на другие сайты, возможно зараженные вирусами (IP- 1.2.3.4- являются вымышленными).

Если вы обноружили, что файл-hosts изменен, его необходимо исправить. В Windows XP файл просто открывается блокноте, вносятся необходимые изменения и сохраняется (необходимо заходить под администратором). На других же версиях (Windows Vista, 7, 8) необходимо дать права на изменение файла. Для этого открываем папку, в которой находится hosts C:\Windows\System32\Drivers\etc (если диск С системный). Нажмите правой кнопкой мыши на hosts и выберете "Свойства".

Выбираете вкладку "Безопасность" , затем выбираете пользователя под которым работаете на компьютере/ ноутбуке (в данном примере это сайт) и нажимаете кнопку "Изменить" . Откроется окно "Разрешения для группы "hosts"" , снова выбираете пользователя и назначаете полные права на файл, нажимаем "ОК", в окне "Свойства: hosts", тоже "ОК" .

После этого открываете hosts Блокнотом и возвращаете файл к исходному состоянию, по окончании сохраняете изменения.

Файл hosts это довольно уязвимое место операционной системы Windows. Этот файл становится мишенью номер один практически для всех вирусов и троянов, которым удается заразить компьютер.

Задача данного файла хранить список доменов и соответствующих им ip-адресов. Операционная система использует этот список для преобразования доменов в ip-адреса и наоборот.

Каждый раз когда вы вводите в адресную строку браузера адрес нужно вам сайта, происходит запрос на преобразования домена в ip-адрес. Сейчас это преобразование выполняет служба под названием DNS. Но, на заре развития Интернета hosts файл был единственной возможностью связать символьное имя (домен) с конкретным ip-адресом.

Даже сейчас, данный файл имеет непосредственное влияние на преобразование символьных имен. Если в hosts файл добавить запись, которая будет связывать ip-адрес с доменом, то такая запись будет отлично работать. Именно этим и пользуются разработчики вирусов, троянов и других вредоносных программ.

Что касается структуры файла, то файл hosts это обычный текстовый файл без расширения. То-есть данный файл называется не, hosts.txt, а просто hosts. Для его редактирования можно использовать обычный текстовый редактор Блокнот (Notepad).

Стандартный файл hosts состоит из нескольких строк, которые начинаются с символа «#». Такие строки не учитываются операционной системой и являются просто комментариями.

Также в стандартном файле hosts присутствует запись «127.0.0.1 localhost». Эта запись означает, что при обращении к символьному имени localhost вы буде обращается к собственному компьютеру.

Махинации с файлом hosts

Существуют два классических способа извлечь выгоду от внесения изменений в файл hosts. Во-первых с его помощью можно заблокировать доступ к сайтам и серверам антивирусных программ.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «127.0.0.1 kaspersky.com». При попытке открыть сайт kaspersky.com операционная система будет подключаться к ip-адресу 127.0.0.1. Естественно, это неверный ip-адрес. Это приводит к тому, что доступ к данному сайту полностью блокируется. В результате пользователь зараженного компьютера не может скачать антивирус или обновления антивирусных баз.

Кроме этого разработчики вирусов могут использовать и другой прием. Добавляя записи в файл hosts они могут перенаправлять пользователей на поддельный сайт.

Например, заразив компьютер, вирус добавляет в файл hosts такую запись: «90.80.70.60 vkontakte.ru». Где «90.80.70.60» это ip-адрес сервера злоумышленника. В результате при попытки зайти на всем известный сайт, пользователь попадает на сайт который выглядит точно также, но находится на чужом сервере. В результате таких действий мошенники могут получить логины, пароли и другую персональную информацию пользователя.

Так что в случае любых подозрений на заражение вирусом или на подмену сайтов первым делом необходимо проверять HOSTS файл.

Вредоносное ПО маскирует модификацию hosts-файла следующим образом:

Чтобы затруднить обнаружение строк, добавленных вирусом, они записываются в конец файла

После пространной пустой области, образуемой в результате многократного перевода строк;

После этого оригинальному hosts-файлу присваивается атрибут Скрытый (по умолчанию скрытые файлы и папки не видны);

Создается ложный hosts-файл, который в отличие от настоящего файла hosts (не имеющего расширения) имеет расширение.txt (по умолчанию для зарегистрированных типов файлов расширения не отображаются):

Где находится файл hosts

В зависимости от версии операционной системы Windows файл hosts может распологаться в различных папках. Например, если вы используете Windows XP, Windows Vista, Windows 7 или Windows 8, то файл находится в папке WINDOWS\system32\drivers\etc\

В операционных системах Windows NT и Windows 2000 данный файл лежит в папке WINNT\system32\drivers\etc\

Редактирование файла hosts

Можно отредактировать файл hosts

и в Блокноте, удалить ненужные строки, или добавить свои.

Для того, чтобы отредактировать файл hosts, необходимо запустить блокнот в режиме Администратора, и затем уже в нём открыть файл C:\Windows\System32\drivers\etc\hosts.

Как почистить файл hosts

Итак, по пунктам.

Нажимаем "Пуск" .

Выбираем "Все программы".

Затем выбираем пункт "Стандартные".

На пункте "Блокнот" нажимаете правой

кнопкой мыши и выбираете пункт "Запуск от имени администратора".

В открывшемся окне блокнота, выбираете меню Файл, затем пункт "Открыть..."

В открывшемся окне выбираете "Компьютер" в левой части окна.

Затем открываете диск С:.

Каталог Windows.

Каталог system32.

Каталог drivers.

Каталог etc.

Когда Вы откроете каталог etc, у Вас откроется пустой каталог. В правом нижнем углу окна выберите пункт "Все файлы"

.

Выберите файл hosts и нажмите кнопку "Открыть"

.

Проверьте наличие необходимого содержимого: в начале идут пояснительные комментарии от Microsoft о том, что это за файл и как им пользоваться. Потом приводится несколько примеров, как вводить различные команды. Все это, простой текст и никаких функций он не несет! Пропускаем его и доходим до конца. Дальше должны идти уже сами команды. В отличие от комментариев (т.е. простого текста) они должны начинаться не со значка "#" , а с конкретных цифр , обозначающих ip-адрес.

Вредоносными могут быть любые команды, идущие в вашем hosts-файле после следующих строк:

- В Windows XP: 127.0.0.1 localhost

- В Windows Vista: ::1 localhost

- В Windows 7/8: # ::1 localhost

Как видите, host-файлы в разных операционных системах немного отличаются.

Чтобы не почистить чего-нибудь лишнего, нужно знать, как расшифровываются команды. Ничего сложного тут нет. В начале каждой команды идет цифровой ip-адрес , затем (через пробел) соотносимое с ним буквенное доменное имя , а после него может идти небольшой комментарий после значка "#".

Запомните!

Все команды, начинающиеся с цифр 127.0.0.1

(за исключением, 127.0.0.1 localhos

t

) блокируют доступ

к различным сайтам и интернет-сервисам. К каким именно, смотрите в следующей графе, идущей после этих цифр.

Команды, имеющие в начале любые другие цифры

ip-адреса, перенаправляют

(делают редирект) на мошеннические сайты вместо официальных. Какие сайты вам подменили на мошеннические, так же смотрите в каждой графе, идущей после этих цифр.

Таким образом, догадаться будет совсем несложно, какие команды в вашем хостс-файле - вредоносные! Если все же что-то не понятно - смотрите на скриншот снизу.

Учтите еще такой момент. Многие вирусные команды хитрыми интернет-злоумышленниками могут быть спрятаны далеко в самом низу файла, поэтому не поленитесь прокрутить ползунок вниз до конца!

После того, как вы проведете "зачистку", не забудьте сохранить все изменения ("Файл" --> "Сохранить" ). Если вы открывали файл hosts из самой программы "Блокнот", при сохранении изменений, в графе "Тип файла" обязательно выберите вариант "Все файлы" , иначе блокнот вместо сохранений в hosts-файле сделает лишь его текстовую копию hosts.txt , которая не является системным файлом и никаких функций не выполняет!

После удачного сохранения не забудьте перезагрузить компьютер.

Как заблокировать сайты в hosts

Итак, hosts-файл уже открыт и вы видите, что он построен в форме обычного текстового документа.

В начале вы увидите комментарии (обычный текст, не несущий никакого функционала), начинающиеся с символа "#" . Вслед за ними могут идти и некоторые функциональные команды, прописанные системой.

Но они нам не нужны. Пропускаем их и доходим до самого конца документа. Делаем отступ. И вот, здесь, уже можно прописывать нужные нам команды!

По окончании работы с файлом откройте меню Файл, выберите пункт "Сохранить".

Чтобы понимать, как правильно вводить команды блокировки веб-ресурсов, нужно знать, что каждый ПК имеет свой т.н. loopback-адрес , отсылающий любой запрос обратно к самому себе. Для любых компьютеров под управлением систем Windows, Linux или Mac этот адрес всегда одинаковый - 127.0.0.1 . Вот, при помощи, как раз, этого ip-адреса вы и сможете заблокировать любой запрос к нежелательному сайту, чтобы он направлялся не к запрашиваемому ресурсу, а обратно к локальному компьютеру .

Данная команда в hosts прописывается следующим образом: "127.0.0.1 имя блокируемого домена ". Вот, реальные примеры: 127.0.0.1 mega-porno.ru , 127.0.0.1 odnoklassniki.ru , 127.0.0.1 vk.com и т.д.

Вот и все. Теперь доступ ко всем нежелательным сайтам надежно заблокирован. Главное, после внесенных изменений - пересохранить файл hosts! Подробную инструкцию смотрите выше.

Восстановление файла hosts после вирусного заражения

Как уже говорилось, на сегодняшний день большое количество вредоносных программ используют файл hosts

для блокирования доступа к веб-сайтам популярных порталов или социальных сетей. Зачастую вместо блокировки сайтов вредоносные программы перенаправляют пользователя на страницы, внешне похожие на популярные ресурсы (социальные сети, почтовые сервисы и т.д.), куда невнимательный пользователь вводит учетные данные, попадающие таким образом к злоумышленникам.

Если в файле есть записи типа 127.0.0.1 odnoklassniki.ru

127.0.0.1 vkontakte.ru

или адреса ваших сайтов, на которые вы не можете зайти, то для начала проверьте ваш на компьютер на "зловредов", а потом восстановите файл hosts

Многих пользователей подвергшихся взлому интересует, где можно скачать hosts файл. Однако, искать и скачивать оригинальный hosts файл совсем не нужно. Его можно исправить самостоятельно, для этого необходимо открыть текстовым редактором и удалить все кроме строчки кроме «127.0.0.1 localhost». Это позволит разблокировать доступ к всем сайтам и обновить антивирус.

Рассмотрим более детально процесс восстановления файла hosts:

1. Откройте папку в которой находится данный файл. Для того чтобы долго не бродить по каталогам в поисках нужной папки можно воспользоваться небольшой хитростью. Нажмите комбинацию клавиш Windows+R для того, чтобы открыть меню «Выполнить» . В открывшемся окне введите команду «%systemroot%\system32\drivers\etc» и нажмите кнопку ОК.

2. После этого перед вами откроется папка в которой лежит файл hosts.

3. Далее необходимо сделать резервную копию текущего файла. На случай если что-то пойдет не так. Если файл hosts существует, то просто переименуйте его в hosts.old. Если файла hosts вообще нет в этой папке, то этот пункт можно пропустить.

4.Создайте новый пустой файл hosts. Для этого Кликните правой кнопкой мышки в папке etc и выберите пункт

«Создать текстовый документ»

5. Когда файл будет создан его необходимо переименовать в hosts. При переименовании появится окно в котором будет предупреждение о том, что файл будет сохранен без расширения. Закройте окно с предупреждением нажатием на кнопку ОК.

6. После того как новый hosts файл создан, его можно отредактировать. Для этого откройте файл с помощью программы Блокнот.

7. В зависимости от версии операционной системы содержимое стандартного hosts файла может отличаться.

Вот так должны выглядеть все, без исключения, "чистые" файлы hosts.

Обратите внимание!

- Для Windows XP и Windows Server 2003 нужно добавить «127.0.0.1 localhost»

- Windows Vista, Windows Server 2008, Windows 7 и Windows 8 нужно добавить две строчки: «127.0.0.1 localhost» и «::1 localhost»

Если же вы когда-нибудь обнаружите в таком файле недостающие или, наоборот, лишние записи, то лучше их быстрее удалить. Тем более, если они сделаны не вами или без вашего согласия. Скорее всего, это результат работы вирусов!

Восстановление файла hosts по умолчанию в Windows 7 : Скопируйте в файл приведенный ниже текст.

# Copyright (c) 1993-2009 Microsoft Corp.

#

# This is a sample HOSTS file used by Microsoft TCP/IP for Windows.

#

# This file contains the mappings of IP addresses to host names. Each

# entry should be kept on an individual line. The IP address should

# be placed in the first column followed by the corresponding host name.

# The IP address and the host name should be separated by at least one

# space.

#

# Additionally, comments (such as these) may be inserted on individual

# lines or following the machine name denoted by a "#" symbol.

#

# For example:

#

# 102.54.94.97 rhino.acme.com # source server

# 38.25.63.10 x.acme.com # x client host # localhost name resolution is handled within DNS itself.

# 127.0.0.1 localhost

# ::1 localhost

Сохраните и закройте файл.