Расшифровка crypt. Расшифровать файлы, зашифрованные CryptXXX

Alpha Crypt это серьезный вирус, который должен относиться к категории вымогателей. Что это значит? Это означает, что эта программа была разработана, чтобы проникнуть в систему, заблокировать ее, шифровать файлы, которые хранятся на ней, а затем попросить людей людей заплатить выкуп в обмен на ключ дешифрования. Самый важный факт об этом вымогатели является то, что Alpha Crypt, способен шифровать важные файлы, которые хранятся в системе и устройствах, которые вставляются в компьютер, включая внешние жесткие диски, флэш-накопитили и другие подобные инструменты, которые могут быть использованы для хранения резервных копий важных файлов. Это означает, что вы можете легко потерять свои фотографии, музыкальные файлы, важные документы и другие файлы, если они хранятся либо в вашей системе ПК или в других источниках. Чтобы дать людям возможность расшифровывать свои зашифрованные файлы, хакеры просят заплатить выкуп, который явно увеличивается в последнее время. На момент написания, этот ключ дешифрования стоил 1.5 биткойнов, что равно 415 USA. Независимо от того, что это может показаться единственным решением, которое может помочь вам восстановить ваши файлы, вы не должны платить этот платеж, потому что нет никакой гарантии, что это поможет вам расшифровать файлы. Кроме того, мы должны предупредить вас о другом — заплатив за ключ дешифрования, вы также поддерживаете мошенников, которые отвечают за создания вируса AlphaCrypt и других угонщиков. Это может легко привести нас к повышенному появлению таких вирусов в будущем. Если эта угроза уже заразила вашу машину и зашифровала каждый или некоторые из важных файлов, вы должны использовать один из этих инструментов для расшифровки: R-Studio , Photophec или . Кроме того, вы можете удалить вредоносные файлы Alpha Crypt с помощью или Webroot SecureAnywhere AntiVirus.

На сегодняшний день известно множество разновидностей шифровальщиков. Антивирусная компания «Доктор Веб» давно и успешно борется с такими программами-вымогателями: в некоторых случаях зашифрованные троянцем файлы можно восстановить. Это касается и энкодера, известного под именем CryptXXX, - специалисты «Доктор Веб» могут расшифровать поврежденные этим троянцем файлы, если они были зашифрованы до начала июня 2016 года.

Вредоносная программа Trojan.Encoder.4393, также известная под именем CryptXXX, является типичным представителем многочисленной группы троянцев-энкодеров. Этот шифровальщик имеет несколько версий и распространяется злоумышленниками по всему миру. С целью увеличить прибыль от своей незаконной деятельности вирусописатели организовали специальный сервис по платной расшифровке поврежденных CryptXXX файлов, выплачивающий определенный процент распространителям троянца. Все копии CryptXXX обращаются на единый управляющий сервер, а предлагающие расшифровку сайты расположены в анонимной сети TOR. Успешностью партнерской программы, по всей видимости, отчасти и объясняется широта географии известных случаев заражения, а также высокая популярность CryptXXX среди злоумышленников. Зашифрованные троянцем файлы получают расширение *.crypt, а файлы с требованиями вымогателей имеют имена de_crypt_readme.txt, de_crypt_readme.html и de_crypt_readme.png.

Если вы стали жертвой этой вредоносной программы, и файлы на вашем компьютере были зашифрованы до начала июня 2016 года, существует возможность восстановить информацию. Успех этой операции зависит от ряда факторов и в значительной степени - от действий самого пользователя.

- Не пытайтесь удалить какие-либо файлы с компьютера или переустановить операционную систему, а также не пользуйтесь зараженным ПК до получения инструкций от службы технической поддержки компании «Доктор Веб».

- Если вы запустили антивирусное сканирование, не предпринимайте каких-либо действий по лечению или удалению обнаруженных вредоносных программ - они могут понадобиться специалистам в процессе поиска ключа для расшифровки файлов.

- Постарайтесь припомнить как можно больше информации об обстоятельствах заражения: это касается полученных вами по электронной почте подозрительных писем, скачанных из Интернета программ, сайтов, которые вы посещали.

- Если у вас сохранилось письмо с вложением, после открытия которого файлы на компьютере оказались зашифрованными, не удаляйте его: это письмо должно помочь специалистам определить версию троянца, проникшего на ваш компьютер.

Для расшифровки файлов, поврежденных в результате действия CryptXXX, воспользуйтесь специальной страницей сервиса на сайте антивирусной компании «Доктор Веб». Бесплатная помощь по расшифровке файлов оказывается только обладателям лицензии Dr.Web, у которых на момент заражения был установлен Dr.Web Security Space (для Windows), Антивирус Dr.Web для OS X или Linux не ниже версии 10 или Dr.Web Enterprise Security Suite (версии 6+). Другие пострадавшие могут воспользоваться платной услугой Dr.Web Rescue Pack через

Файл CRYPT (полн. WhatsApp Encrypted Database File) может быть сгенерирован только на платформе Android и представляет собой базу данных (БД) в закодированном виде. Создается такой файл универсальным мобильным приложением WhatsApp Messenger .

По сути, файл в формате CRYPT содержит текстовые сообщения, шифрованные с применением 256-bit AES. Хранятся файлы с расширением CRYPT во внутренней памяти или на внешней SD-карте мобильного устройства Android (зависит от пользовательских настроек).

В последних версиях Android вместо расширения CRYPT используется CRYPT12, которое является приставкой к привычному расширению БД (). В конечном итоге у файла получается наименование name.db.crypt12 (может быть представлено в совокупности с датой).

Для ретрансляции форматов БД (CRYPT12->CRYPT) на вашем мобильном устройстве можно воспользоваться программным модулем omni-crypt .

Чтобы просмотреть хронологию историй пользовательских сообщений, необходимо в каталоге com.whatsapp/files/key отыскать и активировать ключ шифрования для файла CRYPT12.

Программы для открытия файлов CRYPT

Для расшифровки и открытия CRYPT-файла, большинство пользователей успешно применяют следующие программные плагины:

Данные приложения раскодируют CRYPT файл и позволят открыть историю пользовательских сообщений для просмотра и редактирования.

Конвертация CRYPT в другие форматы

Самый распространенный способ конвертации зашифрованной БД файла CRYPT - это трансляция данных в формат CRYPT12. Для этого может быть использовано мобильное приложение Omni-crypt . Широко применяется и обратная ретрансляция данных (CRYPT12->CRYPT) с помощью этой же программы.

Почему именно CRYPT и в чем его достоинства?

Область применения файла с расширением CRYPT не столь широка. Однако без данного формата представить себе беспрепятственный и оперативный обмен пользовательскими сообщениями на базе мобильного приложения WhatsApp Messenger , практически невозможно.

Восстановление зашифрованных файлов — это проблема с которой столкнулись большое количество пользователей персональных компьютеров, ставших жертвой разнообразных вирусов-шифровальщиков. Количество вредоносных программ в этой группе очень много и оно увеличивается с каждым днём. Только в последнее время мы столкнулись с десятками вариантами шифровальщиков: CryptoLocker, Crypt0l0cker, Alpha Crypt, TeslaCrypt, CoinVault, Bit Crypt, CTB-Locker, TorrentLocker, HydraCrypt, better_call_saul, crittt и т.д.

Конечно, восстановить зашифрованные файлы можно просто выполнив инструкцию, которую создатели вируса оставляют на заражённом компьютере. Но чаще всего стоимость расшифровки очень значительна, так же нужно знать, что часть вирусов-шифровальщиков так зашифровывают файлы, что расшифровать их потом просто невозможно. И конечно, просто неприятно платить за восстановление своих собственных файлов.

Способы восстановления зашифрованных файлов бесплатно

Существует несколько способов восстановить зашифрованные файлы используя абсолютно бесплатные и проверенные программы, такие как ShadowExplorer и PhotoRec. Перед и во время восстановления старайтесь как можно меньше использовать зараженный компьютер, таким образом вы увеличиваете свои шансы на удачное восстановление файлов.

Инструкцию, описанную ниже, нужно выполнять шаг за шагом, если у вас что-либо не получается, то ОСТАНОВИТЕСЬ, запросите помощь написав комментарий к этой статье или создав новую тему на нашем .

1. Удалить вирус-шифровальщик

Kaspersky Virus Removal Tool и Malwarebytes Anti-malware могут обнаруживать разные типы активных вирусов-шифровальщиков и легко удалят их с компьютера, НО они не могут восстановить зашифрованные файлы.

1.1. Удалить вирус-шифровальщик с помощью Kaspersky Virus Removal Tool

Кликните по кнопке Сканировать для запуска проверки вашего компьютера на наличие вируса-шифровальщика.

Дождитесь окончания этого процесса и удалите найденных зловредов.

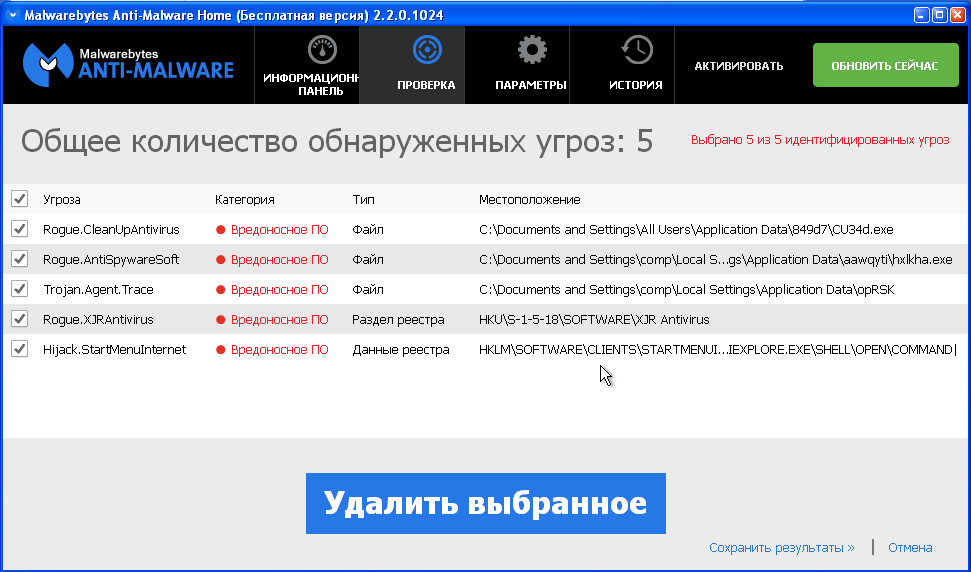

1.2. Удалить вирус-шифровальщик с помощью Malwarebytes Anti-malware

Скачайте программу . После окончания загрузки запустите скачанный файл.

Автоматически запуститься процедура обновления программы. Когда она закончиться нажмите кнопку Запустить проверку . Malwarebytes Anti-malware начнёт проверку вашего компьютера.

Сразу после окончания проверки компьютера программа Malwarebytes Anti-malware откроет список найденных компонентов вируса-шифровальщика.

Кликните по кнопке Удалить выбранное для очистки вашего компьютера. Во время удаления вредоносных программ, Malwarebytes Anti-malware может потребовать перезагрузить компьютер для продолжения процесса. Подтвердите это, выбрав Да.

После того как компьютер запуститься снова, Malwarebytes Anti-malware автоматически продолжит процесс лечения.

2. Восстановить зашифрованные файлы используя ShadowExplorer

ShadowExplorer — это небольшая утилита позволяющая восстанавливать теневые копии файлов, которые создаются автоматически операционной системой Windows (7-10). Это позволит вам восстановить исходное состояние зашифрованных файлов.

Скачайте программу . Программа находиться в zip архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку ShadowExplorerPortable.

Запустите ShadowExplorer. Выберите нужный вам диск и дату создания теневых копий, соответственно цифра 1 и 2 на рисунке ниже.

Кликните правой клавишей мыши по каталогу или файлу, копию которого вы хотите восстановить. В появившемся меню выберите Export.

И последнее, выберите папку в которую будет скопирован восстановленный файл.

3. Восстановить зашифрованные файлы используя PhotoRec

PhotoRec это бесплатная программа, созданная для восстановления удалённых и потерянных файлов. Используя её, можно восстановить исходные файлы, которые вирусы-шифровальщики удалили после создания их зашифрованных копий.

Скачайте программу . Программа находиться в архиве. Поэтому кликните по скачанному файлу правой клавишей и выберите пункт Извлечь все. Затем откройте папку testdisk.

В списке файлов найдите QPhotoRec_Win и запустите её. Откроется окно программы в котором будут показаны все разделы доступных дисков.

В списке разделов выберите тот, на котором находятся зашифрованные файлы. После чего кликните по кнопке File Formats.

По-умолчанию программа настроена на восстановление всех типов файлов, но для ускорения работы рекомендуется оставить только типы файлов, которые вам нужно восстановить. Завершив выбор нажмите кнопку OK.

В нижней части окна программы QPhotoRec найдите кнопку Browse и нажмите её. Вам нужно выбрать каталог в который будут сохранены восстановленные файлы. Желательно использовать диск на котором не находятся зашифрованные файлы требующие восстановления (можете использовать флешку или внешний диск).

Для запуска процедуры поиска и восстановления исходных копий зашифрованных файлов нажмите кнопку Search. Этот процесс длится довольно долго, так что наберитесь терпения.

Когда поиск будет окончен, нажмите кнопку Quit. Теперь откройте папку, которую вы выбрали для сохранения восстановленных файлов.

В папке будут находиться каталоги с именами recup_dir.1, recup_dir.2, recup_dir.3 и тд. Чем больше файлов найдет программа, тем больше будет и каталогов. Для поиска нужных вам файлов, последовательно проверьте все каталоги. Для облегчения поиска нужного вам файла, среди большого количества восстановленных, используйте встроенную систему поиска Windows (по содержимому файла), а так же не забывайте о функции сортировки файлов в каталогах. В качестве параметра сортировки можно выбрать дату изменения файла, так как QPhotoRec при восстановлении файла пытается восстановить это свойство.

Не самое приятное событие когда видишь на мониторе надпись «внимание все важные файлы на всех дисках были зашифрованы crypted000007». Всех пострадавших интересует что делать если все файлы зашифрованы трояном CryptXXX и расширение файлов стало crypted000007 ? Антивирусные лаборатории определяют файл как Trojan.Encoder.20, другие как Trojan.Encoder.858. Также данный троян известен как Shade и XTBL. При попытках анализа файлов было выяснено что это GPG шифрование.

Файл распространяется под видом договором, счетов, проверок, бухгалтерских аудитов – в общем прослеживается нацеленность на компании, которые в отличие от физических лиц обладают деньгами.

Какие файлы зашифрованы

Троян шифрует абсолютно все файлы (любых расширений / форматов), превращая их в crypted000007, crypted0000078 или .no_more_ransom , оставляя на рабочем столе и системном диске кучу файлов README, где на английском и русском языках просят связаться с ними по адресам электронной почты:

- И другим

Почта у них постоянно меняется. Далее вас попросят заплатить выкуп и получить программу для дешифровки файлов. Не поощряйте киберпреступников и не платите выкуп, кстати, преступники вымогают весьма немалые гонорары в Биткоинах, в зависимости от страны вашего проживания!

Не платите фирмам по расшифровке, это лишь посредники, они покупают ключ у хакеров и продают его вам, но уже дороже. Сразу вспоминается

«Вы не знаете Паниковского. Паниковский вас всех продаст, купит и снова продаст, но уже дороже»

Как расшифровать файлы?

Не теряйте время на восстановление файлов, как показала практика, использование программ Qphotorec, Data Recovery Pro не несёт положительных результатов, так же как и попытка восстановить файлы через теневые копии , возможно, вирус их удаляет.

Сделайте резервные копии зашифрованных файлов и используйте следующие дешифраторы, взятые с сайта nomoreransom:

В будущем старайтесь делать бэкапы данных. Если у вас не получилось расшифровать файлы данными дешифраторами, отправьте их в антивирусные лаборатории по нашей инструкции .

Плачевный итог таков: лицензионный антивирус не спасёт вас от «серьёзных пацанов», делайте бэкапы, работайте под ограниченными правами. Нужен очень хороший специалист по восстановлению данных или специалист по компьютерной безопасности, который хорошо знает алгоритмы шифрования. Боюсь в обоих случаях такие услуги могут обойтись очень недёшево, минимум долларов от 300.