Собрать мод с оригинальной подписью lucky patcher. Вскрываем, модифицируем и запаковываем Android-приложения

Lucky Patcher - это патчер приложений, позволяющий получить дополнительные возможности в Android играх и приложениях, например: вы сможете отключить проверку лицензии, бесплатно покупать во внутриигровых магазинах и даже блокировать рекламу. В качестве приятного дополнения идут пользовательские патчи, они положительно влияют на функционал приложений и открывают заблокированные возможности.

Самые востребованные функции и их применение описаны ниже. Если после прочтения их вы не смогли справиться с вашей проблемой - подробно опишите её в комментариях, подскажем и дополним инструкцию для вас:)

Для работы большинства функций потребуются:

- Установленный

Как отключить уведомление от Play Маркет о необходимости удалить Lucky Patcher

Как правило магазин приложений Play Маркет определяет Lucky Patcher, как вирус, после чего в шторке уведомлений появится незакрываемое сообщение: "Удалите опасное приложение, приложение Lucky Patcher может нарушить работу устройства". Чтобы избавиться от этого надоедливого уведомления вам необходимо сделать несколько простейших действий.

Данная инструкция будет одинакова полезна как тем, кто хочет избавиться от надоедливого сообщения, так и тем, кто не может установить Lucky Patcher к себе на устройство из-за Play Маркета.

Видео инструкция

- Открываем Play Маркет – Нажимаем на меню (верхний левый угол) – Выбираем Play Защита – Снимаем галочку с пункта «Проверять угрозы безопасности» и нажимаем «Ок».

- Если в строке уведомлений вы увидите сообщение, как на скриншоте ниже, то вам следует стереть все данные Play Маркета, для чего следует выполнить следующее: Заходим в «Настройки» - Открываем «Приложения» - В списке установленных приложений находим Google Play Маркет и нажимаем на него – Выбираем «Стереть данные» и после нажимаем «Ок». Сообщение пропадёт, и вы сможете спокойно пользоваться Lucky Patcher.

|  |  |  |  |  |  |

Удаление проверки лицензии в приложениях

Проверка лицензии - по умолчанию встраивают во все платные игры и приложения, эта проверка узнает купили ли вы приложение или нет. Если вы попробуете установить платную игру или программу без вырезанной проверки - вы столкнетесь с ошибкой, мол скачайте приложение с маркета. Лаки патчер умеет вырезать эту проверку, тем самым вы сможете легко установить нужное приложение.

Блокировка рекламы

Навязчивая реклама в играх и приложениях очень раздражает, а бывает что еще и мешает нормальному игровому процессу. В таких ситуациях единственный верный выход - заблокировать рекламу! Благо, что лаки патчер умеет удалять рекламу (но есть и ) несколькими алгоритмами, а инструкция ниже:

Видео инструкция

Бесплатные покупки во внутриигровых магазинах

Лаки патчер творит чудеса, он позволит вам совершать бесплатные покупки во внутриигровых магазинах, то есть вы сможете получить много монет или вовсе сделать их бесконечными, купить весь платный контент в игре - бесплатно!

Видео инструкция

Пользовательские патчи

Пользовательские патчи - это расширения для того или иного приложения или игры, оно может добавлять в него новые функции или разблокировать закрытое/платное содержание.

Как собрать модифицированную версию приложения

Видео инструкция

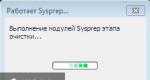

- В контекстном меню нужно выбрать «Меню патчей» и далее нажать на пункт «Создать измененный apk».

- Нам предлагается выбрать патч, который мы хотим применить к нашему приложению (удалить проверку лицензии, удалить рекламу, сделать бесплатные покупки, либо же изменить компоненты приложения), выбрать можно как один из патчей, так и сразу несколько (достаточно будет нажать на первую строчку «Apk с мульти-патчем» и уже после установить галочки напротив нужных пунктов). После останется только нажать на кнопку «Пересобрать приложение».

- Когда apk файл будет собран вы сможете открыть его и установить, либо передать вашему другу.

|  |  |  |

Как создать клон приложения (.apk)

Функция клонирования с недавнего времени появилась официально в прошивках некоторых китайских разработчиков. К примеру, в MIUI после установки приложения вы сможете сделать полноценную его копию. Зачем это нужно? Например, сделав клон приложения Сбербанк Онлайн вы сможете пользоваться двумя карточками, тоже самое касается онлайн-игр, где создаётся аккаунт, либо же мессенджеры и социальные сети. Вам больше не придется по сто раз на дню перезаходить из одного аккаунта в другой, достаточно сделать клон приложения и авторизоваться в нём.

Видео инструкция

- После того, как вы запустите Lucky Patcher вам нужно найти приложение чей клон вы хотели бы сделать и нажать на него.

- В появившемся контекстном меню необходимо выбрать «Инструменты» и нажать на пункт «Клонировать приложение».

- В следующем окне не нужно ничего менять (должна стоять галочка напротив пункта «Изменять AndroidManifest.xml, ресурсы и classes.dex»), просто нажимаем на кнопку «Пересобрать приложение».

- После того, как Lucky Patcher закончит создавать клон выбранного нами приложения, вам необходимо будет установить его. Нажимаем на кнопку «Установить клон», далее нажимаем «Да» и ждём, когда программа будет установлена.

- В случае успеха (да, создать рабочий клон получается далеко не всегда) на рабочем столе появится вторая иконка от клонированного приложения и вы сможете запускать их вместе и пользоваться одновременно.

|  |  |  |  |  |

Как изменить разрешения приложений

Если вы хотите вручную управлять разрешениями установленных приложений на вашем устройстве, а именно: запрещать/разрешать доступ в Интернет, считывать данные с SD-карты, добавлять приложения в автозагрузку, совершать покупки в приложении, проверять наличие лицензии и многое другое.

- Запускаем Lucky Patcher и находим нужное нам приложение, после чего нажимаем на него.

- В контекстном меню нужно выбрать «Меню патчей» и далее нажать на пункт «Изменить компоненты приложения».

- В следующем окне нам нужно выбрать 3-й пункт (Изменить разрешения и активити с сохранением оригинальной подписи). По словам разработчиков, данный способ является наиболее безопасным.

- Теперь мы можем выбрать разрешения, которые будут оставлены приложению и какие мы хотели бы отключить, достаточно тапапть по нужным пунктам и после нажать на кнопку «Пересобрать и установить».

|  |  |  |

Резервные копии

Вы можете сохранить.apk файл установленного приложения, со всеми внесенными в него изменениями и конфигурациями. Иными словами, лаки патчер умеет сохранять.apk из установленных с Google Play приложений, а также клонировать их, на случай если вам понадобится запустить приложения дважды.

Как правило, большинство программ и игр имеют стандартный код при взаимодействии с Google Market. Однако нередко инструмент программы очень хорошо защищен от изменений. Чтобы не запутаться и не тратить лишнего времени, я нашла отличную программу Lucky Patcher, об использовании которой подробнее и расскажу ниже.

Приложение Lucky Patcher сканирует устройство на все поставленные вами программы. Далее происходит сортировка на возможность или невозможность патча, затем показываются приложения, где патч наиболее полезен и информация выводится в начало списка. Тогда вы можете применить к нужной программе данный патч. При удачном исходе вы получаете полностью зарегистрированное приложение.

В более поздних версиях Lucky Patcher существует возможность блокировки баннеров и надоедливой рекламы. Перед использованием патча рекомендуется сделать бэкап приложения.

Инструкция: как пользоваться Lucky Patcher

- Установите нужную вам программу или игру.

- Установите саму Lucky Patcher.

- Запустите Lucky Patcher, затем нажмите и удерживайте кнопку на нужном вам приложении. Выбирайте дальше Lucky Market Google Patch (или «сделать лицензионной») — верхний пункт менюшки.

- После успешного завершения процесса можете играть. Стоит, кстати, напомнить, что использование Lucky Patcher нередко позволяет после применения запускать приложения без подключения к сети, даже если изначально это запрещалось разработчиком!

Как видите, в целом пользование Lucky Patcher просто, но не помешает знать некоторые подробности и планы действий в определённых ситуациях.

Во-первых, если найти и удалить лицензию автоматически не получилось — то можно попытаться сделать это вручную.

Когда будет запущен ручной режим, Lucky Patcher определит абсолютно все похожие на лицензию объекты (управление нажатием клавиш, таблицы цветов, разрешение и.т.д.) В появившемся списке нужно будет отыскать верный ключ лицензии. Это делается простым перебором: сначала выбираем первый объект и жмём кнопку «Patch», когда процесс завершится, пробуем запустить приложение с помощью «Launch».

Пользоваться Lucky Patcher программой не сложно, нужно только несколько раз пройтись по инструкции и научиться основным возможностям.

Если не угадали — т.е. не получилось, то нажимаем «Restore» — и всё совершенно без проблем будет возвращено в исходное состояние. После этого повторяем процедуру уже со следующим объектом, и так — пока не добьемся успеха.

Существует также и такое понятие, как Custom Patch — конкретный патч для того или иного приложения, который может изменять что угодно. Они располагаются в папке /sdcard/Luckypatcher/ — это файлы с расширением.txt. Чтобы применить подобный патч, нужно просто скачать текстовый файл, скопировать его в папку. При следующем запуске Lucky Patcher приложение отметится жёлтым цветом и, чтобы применить Custom Patch, будет достаточно просто нажать на «Патч для этой программы!»

В завершение упомяну о функции Patch on reboot . Функция предназначена для того, чтобы вы смогли добавить определенный патч в BootList (загрузочный лист). Необходимо, когда у вас по каким-то обстоятельствам не работает «Фиксация изменений» и вы не можете сохранить положение патча (дело в том, что патч пытается изменить библиотеку). Чтобы этого не случилось, нужно нажать «патчить при перезагрузке» и выбрать пользовательский патч, тем самом предоставив вашей библиотеке патчиться при каждом запуске устройства. Если и это не срабатывает, то можно добавить патч на приложения с рекламой и удаленной лицензией.

Иногда некоторые приложения на Android чем-то не устраивают пользователя. В качестве примера можно привести назойливую рекламу. А то бывает и так - всем хороша программа, да только перевод в ней или кривой, или вовсе отсутствует. Или, например, программа триальная, а получить полную версию возможности нет. Как же изменить ситуацию?

Введение

В этой статье мы поговорим о том, как разобрать пакет APK с приложением, рассмотрим его внутреннюю структуру, дизассемблируем и декомпилируем байт-код, а также попробуем внести в приложения несколько изменений, которые могут принести нам ту или иную выгоду.

Чтобы сделать все это самостоятельно, потребуются хотя бы начальные знания языка Java, на котором пишутся приложения для Android, и языка XML, который используется в Android повсеместно - от описания самого приложения и его прав доступа до хранения строк, которые будут выведены на экран. Также понадобится умение обращаться со специализированным консольным софтом.

Итак, что же представляет собой пакет APK, в котором распространяется абсолютно весь софт для Android?

Декомпиляция приложений

В статье мы работали только с дизассемблированным кодом приложения, однако если в большие приложения вносить более серьезные изменения, разобраться в коде smali будет гораздо сложнее. К счастью, мы можем декомпилировать код dex в Java-код, который будет хоть и не оригинальным и не компилируемым обратно, но гораздо более легким для чтения и понимания логики работы приложения. Чтобы сделать это, нам понадобятся два инструмента:

- dex2jar - транслятор байт-кода Dalvik в байт-код JVM, на основе которого мы сможем получить код на языке Java ;

- jd-gui - сам декомпилятор, позволяющий получить из байт-кода JVM читаемый код Java . В качестве альтернативы можно использовать Jad (www.varaneckas.com/jad); хоть он и довольно старый, но в некоторых случаях генерирует более читаемый код, нежели Jd-gui.

Использовать их следует так. Сначала запускаем dex2jar, указывая в качестве аргумента путь до apk-пакета:

% dex2jar.sh mail.apk

В результате в текущем каталоге появится Java-пакет mail.jar, который уже можно открыть в jd-gui для просмотра Java-кода.

Устройство APK-пакетов и их получение

Пакет приложения Android, по сути, является обычным ZIP-файлом, для просмотра содержимого и распаковки которого никаких специальных инструментов не требуется. Достаточно иметь архиватор - 7zip для Windows или консольный unzip в Linux. Но это что касается обертки. А что внутри? Внутри же у нас в общем случае такая структура:

- META-INF/ - содержит цифровой сертификат приложения, удостоверяющий его создателя, и контрольные суммы файлов пакета;

- res/ - различные ресурсы, которые приложение использует в своей работе, например изображения, декларативное описание интерфейса, а также другие данные;

- AndroidManifest.xml - описание приложения. Сюда входит, например, список требуемых разрешений, требуемая версия Android и необходимое разрешение экрана;

- classes.dex - компилированный байт-код приложения для виртуальной машины Dalvik;

- resources.arsc - тоже ресурсы, но другого рода - в частности, строки (да-да, этот файл можно использовать для русификации!).

Перечисленные файлы и каталоги есть если не во всех, то, пожалуй, в абсолютном большинстве APK. Однако стоит упомянуть еще несколько не столь распространенных файлов/каталогов:

- assets - аналог ресурсов. Основное отличие - для доступа к ресурсу необходимо знать его идентификатор, список asset’ов же можно получать динамически, используя метод AssetManager.list() в коде приложения;

- lib - нативные Linux-библиотеки, написанные с помощью NDK (Native Development Kit).

Этот каталог используют производители игр, помещая туда движок игры, написанный на C/C++, а также создатели высокопроизводительных приложений (например, Google Chrome). С устройством разобрались. Но как же получить сам файл пакета интересующего приложения? Поскольку без рута с устройства забрать файлы APK не представляется возможным (они лежат в каталоге /data/app), а рутить не всегда целесообразно, имеется как минимум три способа получить файл приложения на компьютер:

- расширение APK Downloader для Chrome ;

- приложение Real APK Leecher ;

- различные файлообменники и варезники.

Какой из них использовать - дело вкуса; мы предпочитаем использовать отдельные приложения, поэтому опишем использование Real APK Leecher, тем более что написан он на Java и, соответственно, работать будет хоть в винде, хоть в никсах.

После запуска программы необходимо заполнить три поля: Email, Password и Device ID - и выбрать язык. Первые два - e-mail и пароль твоего гуглоаккаунта, который ты используешь на устройстве. Третий же является идентификатором устройства, и его можно получить, набрав на номеронабирателе код # #8255## и затем найдя строку Device ID. При заполнении надо ввести только ID без префикса android-.

После заполнения и сохранения нередко выскакивает сообщение «Error while connecting to server». Оно не имеет отношения к Google Play, поэтому смело его игнорируй и ищи интересующие тебя пакеты.

Просмотр и модификация

Допустим, ты нашел интересующий тебя пакет, скачал, распаковал… и при попытке просмотра какого-нибудь XML-файла с удивлением обнаружил, что файл не текстовый. Чем же его декомпилировать и как вообще работать с пакетами? Неужели необходимо ставить SDK? Нет, SDK ставить вовсе не обязательно. На самом деле для всех шагов по распаковке, модификации и упаковке пакетов APK нужны следующие инструменты:

- архиватор ZIP для распаковки и запаковки;

- smali - ассемблер/дизассемблер байт-кода виртуальной машины Dalvik (code.google.com/p/smali);

- aapt - инструмент для запаковки ресурсов (по умолчанию ресурсы хранятся в бинарном виде для оптимизации производительности приложения). Входит в состав Android SDK, но может быть получен и отдельно;

- signer - инструмент для цифровой подписи модифицированного пакета (bit.ly/Rmrv4M).

Использовать все эти инструменты можно и по отдельности, но это неудобно, поэтому лучше воспользоваться более высокоуровневым софтом, построенным на их основе. Если ты работаешь в Linux или Mac OS X, то тут есть инструмент под названием apktool . Он позволяет распаковывать ресурсы в оригинальный вид (в том числе бинарные XML- и arsc-файлы), пересобирать пакет с измененными ресурсами, но не умеет подписывать пакеты, так что запускать утилиту signer придется вручную. Несмотря на то что утилита написана на Java, ее установка достаточно нестандартна. Сначала следует получить сам jar-файл:

$ cd /tmp $ wget http://bit.ly/WC3OCz $ tar -xjf apktool1.5.1.tar.bz2

$ wget http://bit.ly/WRjEc7 $ tar -xjf apktool-install-linux-r05-ibot.tar.bz2

$ mv apktool.jar ~/bin $ mv apktool-install-linux-r05-ibot/* ~/bin $ export PATH=~/bin:$PATH

Если же ты работаешь в Windows, то для нее есть превосходный инструмент под названиемVirtuous Ten Studio , который также аккумулирует в себе все эти инструменты (включая сам apktool), но вместо CLI-интерфейса предоставляет пользователю интуитивно понятный графический интерфейс, с помощью которого можно выполнять операции по распаковке, дизассемблированию и декомпиляции в несколько кликов. Инструмент этот Donation-ware, то есть иногда появляются окошки с предложением получить лицензию, но это, в конце концов, можно и потерпеть. Описывать его не имеет никакого смысла, потому что разобраться в интерфейсе можно за несколько минут. А вот apktool, вследствие его консольной природы, следует обсудить подробнее.

Рассмотрим опции apktool. Если вкратце, то имеются три основные команды: d (decode), b (build) и if (install framework). Если с первыми двумя командами все понятно, то что делает третья, условный оператор? Она распаковывает указанный UI-фреймворк, который необходим в тех случаях, когда ты препарируешь какой-либо системный пакет.

Рассмотрим наиболее интересные опции первой команды:

- -s - не дизассемблировать файлы dex;

- -r - не распаковывать ресурсы;

- -b - не вставлять отладочную информацию в результаты дизассемблирования файла dex;

- —frame-path - использовать указанный UI-фреймворк вместо встроенного в apktool. Теперь рассмотрим пару опций для команды b:

- -f - форсированная сборка без проверки изменений;

- -a - указываем путь к aapt (средство для сборки APK-архива), если ты по какой-то причине хочешь использовать его из другого источника.

Пользоваться apktool очень просто, для этого достаточно указать одну из команд и путь до APK, например:

$ apktool d mail.apk

После этого в каталоге mail появятся все извлеченные и дизассемблированные файлы пакета.

Препарирование. Отключаем рекламу

Теория - это, конечно, хорошо, но зачем она нужна, если мы не знаем, что делать с распакованным пакетом? Попробуем применить теорию с пользой для себя, а именно модифицируем какую-нибудь софтину так, чтобы она не показывала нам рекламу. Для примера пусть это будет Virtual Torch - виртуальный факел. Для нас эта софтина подойдет идеально, потому что она под завязку набита раздражающей рекламой и к тому же достаточно проста, чтобы не потеряться в дебрях кода.

Итак, с помощью одного из приведенных способов скачай приложение из маркета . Если ты решил использовать Virtuous Ten Studio, просто открой APK-файл в приложении и распакуй его, для чего создай проект (File -> New project), затем в контекстном меню проекта выбери Import File. Если же твой выбор пал на apktool, то достаточно выполнить одну команду:

$ apktool d com.kauf.particle.virtualtorch.apk

После этого в каталоге com.kauf.particle.virtualtorch появится файловое дерево, похожее на описанное в предыдущем разделе, но с дополнительным каталогом smali вместо dex-файлов и файлом apktool.yml. Первый содержит дизассемблированный код исполняемого dex-файла приложения, второй - служебную информацию, необходимую apktool для сборки пакета обратно.

Первое место, куда мы должны заглянуть, - это, конечно же, AndroidManifest.xml. И здесь мы сразу встречаем следующую строку:

Нетрудно догадаться, что она отвечает за предоставление приложению полномочий на использование интернет-соединения. По сути, если мы хотим просто избавиться от рекламы, нам, скорее всего, достаточно будет запретить приложению интернет. Попытаемся это сделать. Удаляем указанную строку и пробуем собрать софтину с помощью apktool:

$ apktool b com.kauf.particle.virtualtorch

В каталоге com.kauf.particle.virtualtorch/build/ появится результирующий APK-файл. Однако установить его не получится, так как он не имеет цифровой подписи и контрольных сумм файлов (в нем просто нет каталога META-INF/). Мы должны подписать пакет с помощью утилиты apk-signer. Запустили. Интерфейс состоит из двух вкладок - на первой (Key Generator) создаем ключи, на второй (APK Signer) подписываем. Чтобы создать наш приватный ключ, заполняем следующие поля:

- Target File - выходной файл хранилища ключей; в нем обычно хранится одна пара ключей;

- Password и Confirm - пароль для хранилища;

- Alias - имя ключа в хранилище;

- Alias password и Confirm - пароль секретного ключа;

- Validity - срок действия (в годах). Значение по умолчанию оптимально.

Остальные поля, в общем-то, необязательны - но необходимо заполнить хотя бы одно.

WARNING

Чтобы подписать приложение с помощью apk-signer, ты должен установить Android SDK и указать полный путь до него в настройках приложения.

Вся информация предоставлена исключительно в ознакомительных целях. Ни редакция, ни автор не несут ответственности за любой возможный вред, причиненный материалами данной статьи.

Теперь этим ключом можно подписать APK. На вкладке APK Signer выбираем только что сгенерированный файл, вводим пароль, алиас ключа и пароль к нему, затем находим файл APK и смело жмем кнопку «Sign». Если все пройдет нормально, пакет будет подписан.

INFO

Так как мы подписали пакет нашим собственным ключом, он будет конфликтовать с оригинальным приложением, а это значит, что при попытке обновить софтину через маркет мы получим ошибку.

Цифровая подпись необходима только стороннему софту, поэтому если ты занимаешься модификацией системных приложений, которые устанавливаются копированием в каталог /system/app/, то подписывать их не нужно.

После этого скидываем пакет на смартфон, устанавливаем и запускаем. Вуаля, реклама пропала! Вместо нее, однако, появилось сообщение, что у нас нет интернета или отсутствуют соответствующие разрешения. По идее, этого могло бы и хватить, но сообщение выглядит раздражающе, да и, если честно, нам просто повезло с тупым приложением. Нормально написанная софтина, скорее всего, уточнит свои полномочия или проверит наличие интернет-соединения и в противном случае просто откажется запускаться. Как быть в этом случае? Конечно, править код.

Обычно авторы приложений создают специальные классы для вывода рекламы и вызывают методы этих классов во время запуска приложения или одной из его «активностей» (упрощенно говоря, экранов приложения). Попробуем найти эти классы. Идем в каталог smali, далее com (в org лежит только открытая графическая библиотека cocos2d), далее kauf (именно туда, потому что это имя разработчика и там лежит весь его код) - и вот он, каталог marketing. Внутри находим кучу файлов с расширением smali. Это классы, и наиболее примечателен из них класс Ad.smali, по названию которого нетрудно догадаться, что именно он выводит рекламу.

Мы могли бы изменить логику его работы, но гораздо проще будет тупо убрать вызовы любых его методов из самого приложения. Поэтому выходим из каталога marketing и идем в соседний каталог particle, а затем в virtualtorch. Особого внимания здесь заслуживает файл MainActivity.smali. Это стандартный для Android класс, который создается Android SDK и устанавливается в качестве точки входа в приложение (аналог функции main в Си). Открываем файл на редактирование.

Внутри находится код smali (местный ассемблер). Он довольно запутанный и трудный для чтения в силу своей низкоуровневой природы, поэтому мы не будем его изучать, а просто найдем все упоминания класса Ad в коде и закомментируем их. Вбиваем строку «Ad» в поиске и попадаем на строку 25:

Field private ad:Lcom/kauf/marketing/Ad;

Здесь создается поле ad для хранения объекта класса Ad. Комментируем с помощью установки знака ### перед строкой. Продолжаем поиск. Строка 423:

New-instance v3, Lcom/kauf/marketing/Ad;

Здесь происходит создание объекта. Комментируем. Продолжаем поиск и находим в строках 433, 435, 466, 468, 738, 740, 800 и 802 обращения к методам класса Ad. Комментируем. Вроде все. Сохраняем. Теперь пакет необходимо собрать обратно и проверить его работоспособность и наличие рекламы. Для чистоты эксперимента возвращаем удаленную из AndroidManifest.xml строку, собираем пакет, подписываем и устанавливаем.

Наш подопытный кролик. Видна рекламаОп-па! Реклама пропала только во время работы приложения, но осталась в главном меню, которое мы видим, когда запускаем софтину. Так, подождите, но ведь точка входа - это класс MainActivity, а реклама пропала во время работы приложения, но осталась в главном меню, значит, точка входа другая? Чтобы выявить истинную точку входа, вновь открываем файл AndroidManifest.xml. И да, в нем есть следующие строки:

Они говорят нам (и, что важнее, андроиду) о том, что активность с именем Start должна быть запущена в ответ на генерацию интента (события) android.intent.action.MAIN из категории android.intent.category.LAUNCHER. Это событие генерируется при тапе на иконку приложения в ланчере, поэтому оно и определяет точку входа, а именно класс Start. Скорее всего, программист сначала написал приложение без главного меню, точкой входа в которое был стандартный класс MainActivity, а затем добавил новое окно (активность), содержащее меню и описанное в классе Start, и вручную сделал его точкой входа.

Открываем файл Start.smali и вновь ищем строку «Ad», находим в строках 153 и 155 упоминание класса FirstAd. Он тоже есть в исходниках и, судя по названию, как раз и отвечает за показ объявлений на главном экране. Смотрим дальше, идет создание экземпляра класса FirstAd и интента, по контексту имеющего отношение к этому экземпляру, а дальше метка cond_10, условный переход на которую осуществляется аккурат перед созданием экземпляра класса:

If-ne p1, v0, :cond_10 .line 74 new-instance v0, Landroid/content/Intent; ... :cond_10

Скорее всего, программа каким-то случайном образом вычисляет, нужно ли показывать рекламу на главном экране, и, если нет, перескакивает сразу на cond_10. Ок, упростим ей задачу и заменим условный переход на безусловный:

#if-ne p1, v0, :cond_10 goto:cond_10

Больше упоминаний FirstAd в коде нет, поэтому закрываем файл и вновь собираем наш виртуальный факел с помощью apktool. Копируем на смартфон, устанавливаем, запускаем. Вуаля, вся реклама исчезла, с чем нас всех и поздравляем.

Итоги

Эта статья лишь краткое введение в методы вскрытия и модификации Android-приложений. За кадром остались многие вопросы, такие как снятие защиты, разбор обфусцированного кода, перевод и замена ресурсов приложения, а также модификация приложений, написанных с использованием Android NDK. Однако, имея базовые знания, разобраться во всем этом - лишь вопрос времени.