Закрыть все порты в локальной сети. Как закрыть порт iptables

Вчера неизвестные устроили очередную массовую атаку с помощью вируса-шифровальщика. Эксперты заявили, что пострадали десятки крупных компаний на Украине и в России. Вирус-шифровальщик носит название Petya.A (вероятно, вирус назван в честь Петра Порошенко). Пишут, что если создать файл perfc (без расширения) и разместить его по адресу C:\Windows\, вирус обойдет вас стороной. Если ваш компьютер ушел в перезагрузку и начал «проверку диска», нужно его немедленно выключить. Загрузка с с LiveCD или USB-диска даст доступ к файлам. Еще один способ защиты: закрыть порты 1024–1035, 135 и 445. Как это сделать мы сейчас разберемся на примере Windows 10.

Шаг 1

Переходим в Брандмауэр Windows

(лучше выбрать режим повышенной безопасности), выбираем вкладку «Дополнительные параметры

».

Выбираем вкладку «Правила для входящих подключений

», потом действие «Создать правило

» (в правой колонке).

Шаг 2

Выбираем тип правила - «для Порта

». В следующем окне выбираем пункт «Протокол TCP

», указываем порты, которые хотите закрыть. В нашем случае это «135, 445, 1024-1035

» (без кавычек).

Шаг 3

Выбираем пункт «Блокировать подключение

», в следующем окне отмечаем все профили: Доменный, Частный, Публичный.

Шаг 4

Осталось придумать название для правила (чтобы в будущем его было легко найти). Можно указать описание правила.

Если какие-то программы перестанут работать или станут работать неправильно, возможно, вы перекрыли порт, которые они используют. Нужно будет добавить для них исключение в брандмауэре.

135 TCP-порт используется службами удалённого обслуживания (DHCP, DNS, WINS и т.д.) и в приложениях «клиент-сервер» Microsoft (например, Exchange).

445 TCP-порт используется в Microsoft Windows 2000 и поздних версий для прямого TCP/IP-доступа без использования NetBIOS (например, в Active Directory).

Публикация

Вирус WannaCry, он же WannaCrypt или Wanna Decryptor, поразил виртуальный мир в мае 2017 года. Вредоносная программа проникала в локальные сети, заражая один компьютер за другим, шифровала файлы на дисках и требовала от пользователя перевести вымогателям от $300 до $600 за их разблокировку. Аналогичным образом действовал вирус Petya, получивший едва ли не политическую известность летом 2017 года.

Оба сетевых вредителя проникали в операционную систему компьютера-жертвы через одну и ту же дверь - сетевые порты 445 или 139. Вслед за двумя крупными вирусами и более мелкие виды компьютерной заразы начали эксплуатировать Что же это за порты, которые сканируют все, кому не лень?

За что отвечают порты 445 и 139 в ОС Windows

Данные порты используются в системе Windows для совместной работы с файлами и принтерами. Первый порт отвечает за работу протокола Server Message Blocks (SMB), а через второй работает протокол Network Basic Input-Output System (NetBIOS). Оба протокола позволяют компьютерам под управлением Windows подключаться по сети к «расшаренным» папкам и принтерам поверх основных протоколов TCP и UDP.

Начиная с Windows 2000, совместная работа с файлами и принтерами по сети осуществляется в основном через порт 445 по прикладному протоколу SMB. Протокол NetBIOS использовался в более ранних версиях системы, работая через порты 137, 138 и 139, и данная возможность сохранилась в более поздних версиях системы в качестве атавизма.

Чем опасны открытые порты

445 и 139 представляет собой незаметную, но значимую уязвимость в Windows. Оставляя данные порты незащищенными, вы широко распахиваете дверь на свой жесткий диск для непрошеных гостей вроде вирусов, троянов, червей, а также для хакерских атак. А если ваш компьютер включен в локальную сеть, то риску заражения вредоносным программным обеспечением подвергаются все ее пользователи.

Фактически, вы открываете совместный доступ к своему жесткому диску любому, кто сумеет получить доступ к данным портам. При желании и умении злоумышленники могут просмотреть содержимое жесткого диска, а то и удалить данные, форматировать сам диск или зашифровать файлы. Именно это и делали вирусы WannaCry и Petya, эпидемия которых прокатилась по миру этим летом.

Таким образом, если вы заботитесь о безопасности своих данных, будет не лишним узнать, как закрыть порты 139 и 445 в Windows.

Выясняем, открыты ли порты

В большинстве случаев порт 445 в Windows открыт, так как возможности совместного доступа к принтерам и файлам автоматически включаются еще при установке Windows. Это можно легко проверить на своей машине. Нажмите сочетание клавиш Win + R , чтобы открыть окно быстрого запуска. В нем введите “ cmd” для запуска командной строки. В командной строке наберите “netstat - na ” и нажмите Enter . Данная команда позволяет просканировать все активные сетевые порты и вывести данные об их статусе и текущих входящих подключениях.

Через несколько секунд появится таблица статистики по портам. В самом верху таблицы будет указан IP-адрес порта 445. Если в последнем столбце таблицы будет стоять статус “LISTENING” , то это означает, что порт открыт. Аналогичным образом можно найти в таблице порт 139 и выяснить его статус.

Как закрыть порты в Windows 10/8/7

Существует три основных метода, позволяющих закрыть порт 445 в Windows 10, 7 или 8. Они не сильно отличаются друг от друга в зависимости от версии системы и достаточно просты. Можно попробовать любой из них на выбор. Этими же способами можно закрыть и порт 139.

Закрываем порты через брандмауэр

Первый метод, позволяющий закрыть 445 порт в Windows, является наиболее простым и доступен практически любому пользователю.

- Перейдите в Пуск > Панель управления > Брандмауэр Windows и нажмите на ссылку Дополнительные параметры .

- Нажмите Правила для входящих исключений > Новое правило . В отобразившемся окне выберите Для порта > Далее > Протокол TCP > Определенные локальные порты , в поле рядом введите 445 и нажмите Далее.

- Далее выберите Блокировать подключение и опять нажмите Далее . Установите три галочки, снова Далее . Укажите название и, при желании, описание нового правила и нажмите Готово .

Теперь возможность входящего соединения на порт 445 будет закрыта. Если необходимо, аналогичное правило можно создать и для порта 139.

Закрываем порты через командную строку

Второй метод включает в себя операции с командной строкой и больше подходит для продвинутых пользователей Windows.

- Нажмите Пуск и в строке поиска в нижней части меню наберите “cmd” . В отобразившемся списке кликните правой кнопкой мыши на cmd и выберите Запуск от имени администратора .

- В окно командной строки скопируйте команду netsh advfirewall set allprofile state on. Нажмите Enter.

- Затем скопируйте следующую команду: netsh advfirewall firewall add rule dir=in action=block protocol=TCP localport=445 name="Block_TCP-445". Нажмите Enter еще раз.

В результате выполнения процедуры так же будет создано правило брандмауэра Windows для закрытия порта 445. Некоторые пользователи, впрочем, сообщают, что данный метод не работает на их машинах: при проверке порт остается в статусе “LISTENING”. В этом случае следует попробовать третий способ, который также достаточно прост.

Закрываем порты через реестр Windows

Блокировать соединения на порт 445 можно также путем внесения изменений в системный реестр. Использовать данный метод следует с осторожностью: реестр Windows является основной базой данных всей системы, и случайно допущенная ошибка может привести к непредсказуемым последствиям. Перед работой с реестром рекомендуется сделать резервную копию, например, с помощью программы CCleaner.

- Нажмите Пуск и в строке поиска введите “regedit” . Нажмите Enter .

- В дереве реестра перейдите в следующий каталог: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\NetBT\Parameters.

- В правой части окна отобразится список параметров. Нажмите правой кнопкой мыши в свободной области списка и выберите Создать . В раскрывающемся меню выберите Параметр DWORD (32-bit) или Параметр DWORD (64-bit) в зависимости от типа вашей системы (32-битная или 64-битная).

- Переименуйте новый параметр в SMBDeviceEnabled , а затем дважды кликните по нему. В отобразившемся окне Изменение параметра в поле Значение замените 1 на 0 и нажмите OK для подтверждения.

Этот способ является наиболее эффективным, если точно следовать приведенной выше инструкции. Следует отметить, что он относится только к порту 445.

Для того чтобы защита была эффективнее, после внесения изменений в реестр можно также отключить службу Windows Server. Для этого выполните следующее:

- Нажмите Пуск и в строке поиска введите "services.msc". Откроется список системных служб Windows.

- Найдите службу Server и дважды кликлите по ней. Как правило, она располагается где-то в середине списка.

- В отобразившемся окне в раскрывающемся списке Тип запуска выберите Отключена и нажмите ОК .

Приведенные выше методы (за исключением третьего) позволяют закрыть не только порт 445, но и порты 135, 137, 138, 139. Для этого при выполнении процедуры просто заменяйте номер порта на нужный.

Если вам впоследствии понадобится открыть порты, просто удалите созданное правило в брандмауэре Windows или измените значение созданного в реестре параметра с 0 на 1, а потом включите обратно службу Windows Server, выбрав в списке Тип запуска значение Автоматически вместо Отключена .

Важно! Необходимо помнить, что порт 445 в Windows отвечает за совместный доступ к файлам, папкам и принтерам. Таким образом, если вы закроете данный порт, вы больше не сможете «расшарить» общую папку для других пользователей или распечатать документ по сети.

Если ваш компьютер включен в локальную сеть и данные функции необходимы вам для работы, следует воспользоваться сторонними средствами защиты. К примеру, активируйте сетевой экран вашего антивируса, который возьмет под контроль все порты и будет осуществлять их мониторинг на предмет несанкционированного доступа.

Выполняя приведенные выше рекомендации, можно обезопасить себя от незаметной, но серьезной уязвимости в Windows и защитить свои данные от многочисленных видов зловредного программного обеспечения, которое способно проникнуть в систему через порты 139 и 445.

По умолчанию в операционной системе Windows имеется несколько открытых портов, которые используются для разных сетевых протоколов. В большинстве случаев эти протоколы и связанные с ними порты и службы Виндовс совершенно не нужны - для работы в сети Интернет достаточно одного стандартного протокола TCP/IP. Кроме того, некоторые открытые порты делают компьютер уязвимым для хакерских атак. В этой статье рассказывается о том, как отключить ненужные открытые порты в Windows XP.

Для того, что бы узнать, какие порты открыты, потребуется консольная программа FPORT , которую можно скачать , или программа TCPView (её можно скачать ), либо программа CurrPorts (скачать ).

Распаковав программу FPORT , файл программы fport.exe следует поместить в директорию с операционной системой (например, C:\WINDOWS ), и теперь можно будет вызвать эту программу, создав ярлык с параметром cmd /k fport или введя эту последовательность команд cmd /k fport в окне запуска программ (Пуск --> Выполнить) . Здесь вызывается командный процессор (cmd ) с праметром /k , этот параметр указывает командному процессору не закрывать своё окно после выполнения программы fport.exe .

Запустив утилиту fport.exe , можно увидеть список открытых портов:

FPort v2.0 - TCP/IP Process to Port Mapper Copyright 2000 by Foundstone, Inc. http://www.foundstone.com Pid Process Port Proto Path 756 -> 135 TCP 4 System -> 139 TCP 4 System -> 445 TCP 404 -> 1028 TCP 404 -> 123 UDP 0 System -> 123 UDP 0 System -> 137 UDP 0 System -> 138 UDP 756 -> 445 UDP 4 System -> 500 UDP 0 System -> 1900 UDP 4 System -> 4500 UDP

Это типичные открытые порты в только что установленной операционной системе Windows XP SP3.

Так же эти открытые порты могут быть показаны программой TCPView :

И программой CurrPorts :

Назначение портов

- 123 - Network Time Protocol (NTP) - синхронизация часов компьютера.

- 135 - Удаленный вызов процедур (RPC).

- 137 - NetBIOS -Пртокол для работы с локальной сетью - (служба netbios-ns - служба имен NETBIOS).

- 138 - NetBIOS - Пртокол для работы с локальной сетью - (служба netbios-dgm - служба дейтаграмм NETBIOS).

- 139 - NetBIOS - Пртокол для работы с локальной сетью - (служба netbios-ss - служба сеансов NETBIOS).

- 445 - TCP/IP - MS Сетевой доступ (служба microsoft-ds).

- 500 - IPSec (VPN tunneling) - Internet Key Exchange (IKE).

- 1028 - порт динамически выделяемый операционной системой Windows, для этого используются порты с номерами больше 1024.

- 1900 - UPnP.

- 4500 - IPSec (VPN tunneling) - NAT traversal.

В данном примере для работы в сети интернет нужен только один порт - 1028 с протоколом TCP. Остальные порты можно отключить.

Отключение открытых портов

Для отключения портов 123, 135, 138, 139, 445, 500, 1900 и 4500 потребуется программа PORTS OFF , которую можно скачать . Эта программа позволяет отключить как ненужные порты, так и ненужные службы - Удалённый реестр (Remote Registry Service ) и Службу сообщений (Messenger ).

Программа предназначена для операционной системы Windows XP/2000/2003.

Как пользоваться программой PORTS OFF

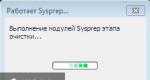

.

Установив необходимые переключатели в положение OFF

, следует нажать кнопку Apply

, после чего потребуется произвести перезагрузку компьютера, что бы изменения вступили в силу. После первого использования программы настройки, связанные с портами 135, 137-139 и 445 будут сохранены и при необходимости их можно будет легко восстановить (для этого предназначены кнопки Restore Default

).

С отключёнными портами компьютер защищён от хакерских атак и и червей-вирусов. Следует отметить, что при отключении порта 123 системное время на компьютере необходимо будет корректировать вручную, так что этот порт можно в принципе оставить открытым или использовать для синхронизации времени какую-либо стороннюю программу, например, NIST , которую можно скачать . Для синхронизации внутренних часов компьютера эту консольную программу следует запускать со следующими параметрами:

nist.exe ntp.okstate.edu -s

Здесь ntp.okstate.edu

- имя сервера точного времени (можно использовать другой сервер, например, time.windows.com

);

-s

- параметр, указывающий программе произвести синхронизацию системных часов компьютера.

Что бы каждый раз не набирать эти команды, можно сделать ярлык для запуска утилиты NIST :

Параметры ярлыка выбраны такими (cmd.exe /k nist.exe ntp.okstate.edu -s ) для того, что бы консольное окно вывода не закрывалось после выполнения.

Как закрыть порты?

Наверняка, если Вы проходили какой-нибудь тест безопасности компьютера на открытые порты , то Вы заметили, что в Вашей системе имеется один или несколько открытых портов . В данной статье мы постараемся объяснить Вам, как себя вести в такой ситуации и какие меры нужно принимать.

Перед закрытием какого-либо из портов, Вам необходимо убедиться, что он действительно является открытым. А вот проверить уязвимость Вашего компьютера при помощи он-лайн тестов, доступных на различных сайтах, посвященных компьютерной безопасности, как, например, наш сайт. (Это можно проверить по ссылке - ) Следующее, что нужно предпринять, это узнать, используется ли порт какой-нибудь программой или системой, чтобы подобрать наиболее удобную возможность для его удаления – эта информация располагается на странице под названием – «Открытые порты» Вашей системы безопасности. Если Вы замечаете, что какое-либо определенное приложение пользуется портом, а Вы желаете запретить ему пользоваться этим портом, то Вам будет необходимо создать правило специально для этого приложения. В том случае, если порт открыт системой или Вам сложно узнать, какой программой открыт порт, имеется возможность закрыть порт глобально. НО следует уяснить, что запечатывание порта для всей системы может нести в себе негативные последствия, так как некоторая легальная сетевая активность, возможно, тоже будет заблокирована. Также для того, чтобы определить приложения, которые открывают порты, у Вас всегда есть возможность использовать перечень наиболее часто используемых системных и троянских портов.

Первым и наипростейшим вариантом является завершение работы программ или служб, которые пользуются данными портами, то есть занимаются их открытием. Как правило такими являются с 135 по 139, а также 445. Такую манипуляцию возможно произвести вручную, но для этого требуются специфические познания и способности. Для небольшого упрощения данной цели мы советуем Вам пользоваться такой маленькой прогой как Windows Worms Doors Cleaner, которая весит только 50кб. После ее установки и открытия Вам нужно будет всего лишь нажать кнопки с надписями Disable и Close, после чего перезагрузить компьютер. В результате все индикаторы должны стать зелеными, что будет означать, что нужные нам порты теперь закрыты. Такой способо поможет Вам запечатать всего несколько портов и ни как не заменит установку Firewall.

Если говорить о втором варианте, то это установка программы Firewall и создание определенных правил для запечатывания портов. Какой файервол выбрать, решать только Вам и никому другому. В наше время их существует огромное множество.

Вчера неизвестные устроили очередную массовую атаку с помощью вируса-шифровальщика. Эксперты заявили, что пострадали десятки крупных компаний на Украине и в России. Вирус-шифровальщик носит название Petya.A (вероятно, вирус назван в честь Петра Порошенко). Пишут, что если создать файл perfc (без расширения) и разместить его по адресу C:\Windows\, вирус обойдет вас стороной. Если ваш компьютер ушел в перезагрузку и начал «проверку диска», нужно его немедленно выключить. Загрузка с с LiveCD или USB-диска даст доступ к файлам. Еще один способ защиты: закрыть порты 1024–1035, 135 и 445. Как это сделать мы сейчас разберемся на примере Windows 10.

Шаг 1

Переходим в Брандмауэр Windows

(лучше выбрать режим повышенной безопасности), выбираем вкладку «Дополнительные параметры

».

Выбираем вкладку «Правила для входящих подключений

», потом действие «Создать правило

» (в правой колонке).

Шаг 2

Выбираем тип правила - «для Порта

». В следующем окне выбираем пункт «Протокол TCP

», указываем порты, которые хотите закрыть. В нашем случае это «135, 445, 1024-1035

» (без кавычек).

Шаг 3

Выбираем пункт «Блокировать подключение

», в следующем окне отмечаем все профили: Доменный, Частный, Публичный.

Шаг 4

Осталось придумать название для правила (чтобы в будущем его было легко найти). Можно указать описание правила.

Если какие-то программы перестанут работать или станут работать неправильно, возможно, вы перекрыли порт, которые они используют. Нужно будет добавить для них исключение в брандмауэре.

135 TCP-порт используется службами удалённого обслуживания (DHCP, DNS, WINS и т.д.) и в приложениях «клиент-сервер» Microsoft (например, Exchange).

445 TCP-порт используется в Microsoft Windows 2000 и поздних версий для прямого TCP/IP-доступа без использования NetBIOS (например, в Active Directory).

Публикация